Wat is een ransomware?

Dit soort kwaadaardige software wordt gebruikt voor afpersing. Wanneer een apparaat succesvol is aangevallen blokkeert de malware het scherm of versleutelt het de gegevens die op de schijf zijn opgeslagen en wordt er een verzoek om losgeld met betalingsgegevens aan het slachtoffer getoond.

Hoe kan ik een ransomware herkennen?

Als u bent aangevallen, zal de ransomware u in de meeste gevallen informeren via een losgeldbericht op uw scherm, of door een tekstbestand (bericht) aan de betreffende mappen toe te voegen. Veel ransomwarefamilies wijzigen de bestandsextensie van de versleutelde bestanden.

Hoe werkt een ransomware?

Er worden meerdere technieken gebruikt door ransomware makers:

- Diskcoder ransomware crypteert de gehele schijf en zorgt ervoor dat de gebruiker geen toegang meer krijgt tot het besturingssysteem.

- Screen locker blokkeert de toegang tot het scherm van het apparaat.

- Crypto-ransomware crypteer gegevens die zijn opgeslagen op de schijf van het slachtoffer

- PIN locker is gericht op Android apparaten en wijzigt hun toegangscodes om hun gebruikers te blokkeren.

Lees meer

Alle bovengenoemde soorten van ransomware vragen om betaling, meestal in bitcoin of een andere moeilijk te traceren cryptocurrency. In ruil daarvoor beloven ze de gegevens te decrypteren of de toegang tot het betreffende apparaat te herstellen.

We moeten benadrukken dat er geen garantie is dat cybercriminelen hun beloften zullen en kunnen nakomen (soms zijn ze niet in staat om dit te doen, hetzij opzettelijk of vanwege incomptetente versleuteling). Daarom raad ESET ten zeerste aanniet de gevraagde som te betalen - in ieder geval niet voordat contact wordt opgenomen met de technische ondersteuning van ESET om te zien welke mogelijkheden er zijn voor het decrypteren.

Hoe u beschermd kan blijven?

Basismaatregelen die u dient te volgen om gegevensverlies te voorkomen:

- Maak regelmatig een backup van uw data en bewaar minimaal één volledige backup offline

- Bewaar al uw software – inclusief besturingssystemen – gepatcht en up-to-date

Om gebruikers/organisaties te helpen bij het herkennen, voorkomen en verwijderen van ransomware is een< href="https://backend.eset.com/#essp-product">betrouwbare en meerlaagse beveiligingsoplossing de meest efficiënte optie

Geavanceerde maatregelen, voornamelijk voor bedrijven:

- Verklein het aanvalsoppervlak door het uitschakelen of verwijderen van onnodige services en software

- Scan netwerken op risicovolle accounts metzwakke wachtwoorden

- Beperk of verban gebruik vanRemote Desktop Protocol (RDP) van buiten het netwerk, of schakel authenticatie op netwerk niveau in

- Gebruik eenVirtual Private Network (VPN)

- Controleer firewall instellingen

- Controleer depolicies tussen het interne en extern netwerkverkeer (internet)

- Maak een wachtwoord in de configuratie van uw security oplossing(en) aan om te voorkomen dat deze door de aanvaller wordt uitgeschakeld

- Beveilig uw backups met twee- of multifactor authenticatie

- Train uw personeelregelmatigom phising-aanvallen te herkennen en af te handelen

Korte herinnering

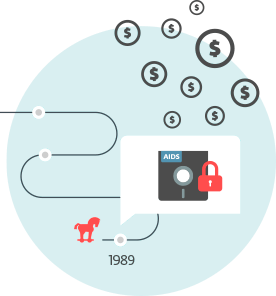

De eerste gedocumenteerde ransomware dateert uit 1989. Het werd AIDS Trojan genoemd en fysiek verspreid via de post met duizenden diskettes die beweerden een interactieve database over AIDS en de bijbehorende risicofactoren te bevatten. Bij activering deactiveerde de ransomware effectief de toegang van de gebruiker tot het grootste deel van de inhoud van de schijf.

De AIDS Trojan ransomware vroeg om een losgeld (of zoals de losgeldvraag het specificeerde, “een licentievergoeding”) van 189 Amerikaanse dollars die naar een postbus in Panama moesten worden gestuurd, waardoor de gebruiker het programma 365 keer kon starten. Dr. Joseph Popp werd geïdentificeerd als de auteur, maar werd door de autoriteiten als geestelijk ongeschikt voor berechting verklaard.

Recente voorbeelden

In mei 2017 verspreidde een ransomware gedetecteerd door ESET, WannaCryptor, ook bekend alsWannaCry, zich snel door gebruik te maken van de EternalBlue-kwetsbaarheid ontdekt door de NSA, die een kwetsbaarheid in de meest voorkomende versies van het Windows-besturingssysteem exploiteerde. Ondanks het feit dat Microsoft meer dan twee maanden voor de aanval patches had ontwikkeld voor veel besturingssystemen, werden duizenden organisaties over de hele wereld slachtoffer van de malware. De geschatte schade bedraagt meerdere miljarden dollars.

In juni 2017 begon een spyware gedetecteerd door ESET, Diskcoder.C, ook bekend als Petya, te huishouden in Oekraïne en baande zich snel een weg buiten het land. Later bleek het te gaan om een perfect georkestreerde supply-chain-aanval die gebruik maakte van een veelgebruikt accountservice om Oekraïense organisaties en bedrijven aan te vallen en schade toe te brengen.

Echter, de aanval escaleerde en infecteerde vele wereldwijde bedrijven zoals Merck, Rosneft en FedEx. De geschatte schade bedraagt enkele honderden miljoenen dollars.

ESET beschermt u tegen ransomwares

Bedankt voor het downloaden

De download van het bestand eset_smart_security_premium_live_installer.exe is automatisch gestart. Als uw download niet automatisch start, graagklik hier.

Geniet van een veiliger internet, beveiligd door ESET