烏克蘭戰爭已經2個月,在此同時,網路攻擊依舊沒有緩和的跡象,不只有新的資料破壞軟體CaddyWiper鎖定烏克蘭而來;另外也有駭客朝烏克蘭發電廠下手,所幸及時攔阻而沒有得逞。以下為相關報導:

#又一鎖定烏克蘭之新的資料破壞軟體--CaddyWiper

從今年1月開始,駭客數次鎖定烏克蘭政府機關、軍事單位、大型銀行下手,使用資料破壞軟體(Wiper)發動攻擊,最近一起事故當中,駭客不只刪除電腦資料,還會將硬碟磁區清除,讓受害者更難復原;國際資安大廠ESET於3月中旬又發現名為CaddyWiper的資料破壞軟體,其鎖定少數組織下手,疑似透過群組原則(GPO)感染受害組織的電腦並清除資料,但不會攻擊網域伺服器(DC),而這樣的散布手法,與先前發現的另一款資料破壞軟體HermeticWiper類似,研究人員研判,駭客已先入侵受害組織,再使用這類軟體進行破壞。

根據程式碼的分析,CaddyWiper與另外2款於2月底出現的資料破壞軟體HermeticWiper、IsaacWiper,沒有相似的特徵,且CaddyWiper在破壞資料之餘,還會清除磁碟分割區。

原文出處:https://www.welivesecurity.com/2022/03/15/caddywiper-new-wiper-malware-discovered-ukraine/

#烏克蘭能源供應商的ICS系統遭駭客鎖定

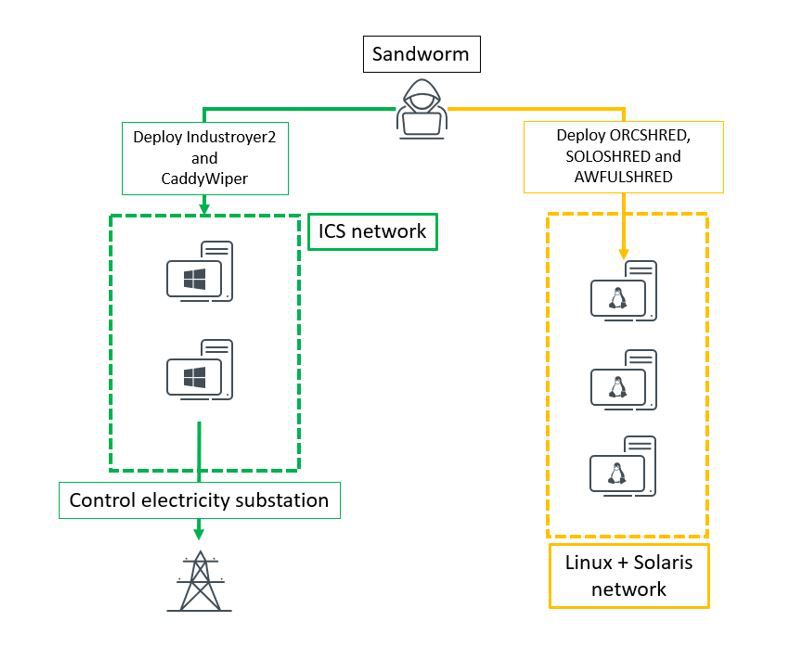

駭客Sandworm於4月8日,針對烏克蘭發電廠發動第二波資料破壞軟體CaddyWiper攻擊,但在此同時駭客也打算癱瘓發電廠的工業控制系統(ICS)。國際資安大廠ESET與烏克蘭電腦緊急應變中心(CERT-UA)合作,阻止Sandworm 鎖定發電廠的攻擊行動。

駭客利用資料破壞軟體CaddyWiper,以及惡意軟體Orcshred、Soloshred、Awfulshred,鎖定發電廠的Windows、Linux、Solaris電腦下手,但針對高壓變電所的工業控制系統Windows電腦,駭客同時使用了惡意軟體Industroyer2意圖控制變電所開關與輸電網路的斷路器,然後在使用CaddyWiper消除作案跡象。烏克蘭電腦緊急應變小組在微軟與ESET的協助下,成功阻止了此起攻擊行動。

原文出處:https://www.welivesecurity.com/2022/04/12/industroyer2-industroyer-reloaded/

#若有任何資安需求,歡迎洽詢台灣二版資安專業團隊,服務電話:(02)7722-6899,或上官網查詢:https://version-2.com.tw/