Výskumníci bezpečnostnej spoločnosti ESET odhalili doteraz neznámu kyberskupinu, ktorá sa od roku 2011 zameriava na kradnutie citlivých dokumentov z organizácií niekoľkých krajín východnej Európy a Balkánu. Skupina je označená ako XDSpy. Útočníci dokázali skompromitovať niekoľko vládnych inštitúcií i súkromných spoločností v daných krajinách. K úniku dát zo Slovenska alebo z Českej republiky podľa dostupných informácií nedošlo.

Skupina XDSpy operuje od roku 2011. Je pritom vzácne, aby aktivity podobnej skupiny zostali tak dlho neodhalené. Vyhýbať sa odhaleniu sa XDSpy darilo až do februára 2020, kedy bieloruské národné centrum kybernetickej bezpečnosti vydalo varovanie. „Pri analýze tejto hrozby sme nenašli žiadne časti kódu, ktoré by sa podobali iným známym skupinám malwaru. Ani sme nezaznamenali žiadne prvky sieťovej infraštruktúry, ktoré by táto skupina zdieľala s inou známou skupinou kybernetických útočníkov. Preto si myslíme, že sa jedná o doteraz neznámu skupinu útočníkov,“ vysvetľuje Matthieu Faou, výskumník spoločnosti ESET, ktorý škodlivý kód tejto skupiny analyzoval.

„Myslíme si, že útočníci pracujú v časovom pásme UTC+2 alebo UTC+3, čo sú časové pásma obetí. Pri analýze sme si taktiež všimli, že pracujú len od pondelka do piatku, čo naznačuje profesionálnu aktivitu,“ dodáva Faou.

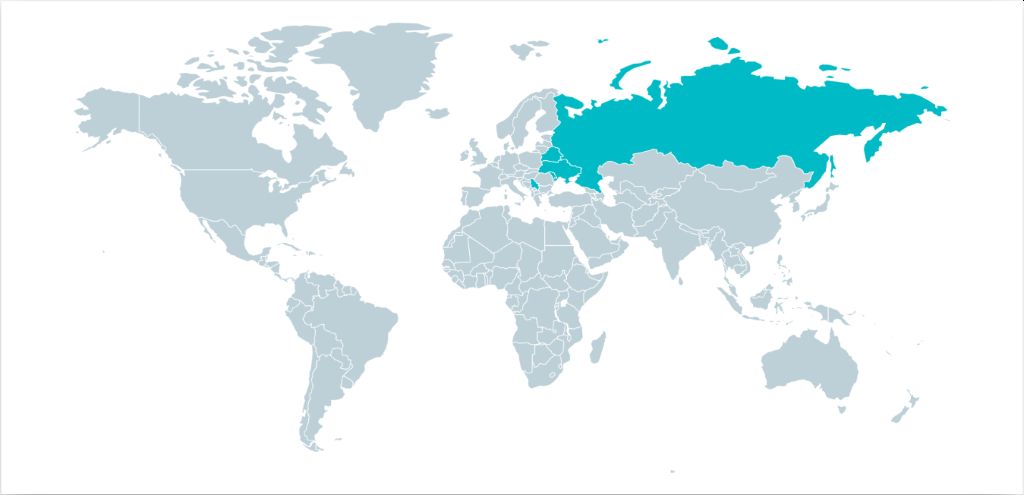

Ciele skupiny XDSpy sa nachádzajú vo východnej a juhovýchodnej Európe. Jedná sa väčšinou o vládne organizácie, vrátane armády a ministerstiev zahraničných vecí. Zasiahnuté však boli aj súkromné spoločnosti. Minimálne dvakrát v tomto roku pripravili útočníci phishingové e-maily zneužívajúce situáciu okolo pandémie korona vírusu. Boli zamerané na bieloruské alebo rusky hovoriace ciele.

Krajiny obetí malwaru skupiny XDSpy.

Operátori XDSpy využívajú na infikovanie svojich obetí cielené phishingové e-maily. Niektoré obsahujú prílohu, iné len odkaz na nebezpečný súbor. Prvú vrstvu škodlivého súboru alebo prílohy zvyčajne tvoril ZIP alebo RAR archív, ktorý obsahoval súbor sťahujúci škodlivý skript. Ten potom sťahoval a inštaloval hlavný škodlivý kód tejto skupiny – XDDown. Na konci júna 2020 operátori zmenili taktiku a začali zneužívať chybu zabezpečenia v prehliadači Internet Explorer s označením CVE-2020-0968. Táto chyba bola pritom opravená už v apríli 2020. V prílohe správ sa tak začal namiesto archívu objavovať dokument vo formáte RTF. Ten po svojom otvorení stiahol HTML súbor zneužívajúci menovanú zraniteľnosť prehliadača Internet Explorer.

Obrana proti podobným útokom je zložitá, nie však nemožná. Podobné zločinecké skupiny zvyknú byť dobre financované a ich členovia majú vynikajúce odborné znalosti. Ak sa chce firma alebo organizácia ubrániť, mala by byť vo finančne, znalostne a technologicky zdravej forme. Dôležité je používať správne bezpečnostné technológie, mať vhodne nastavené bezpečnostné procesy a dbať na bezpečnostné vzdelávanie všetkých zamestnancov. Napríklad menovaná skupina XDSpy útočila prostredníctvom podvodných phishingových e-mailov, pred ktorými sa dá účinne chrániť kombináciou technických a vzdelávacích opatrení.

Používatelia riešení spoločnosti ESET sú pred malwarmi skupiny XDSpy chránení.

O spoločnosti ESET

Spoločnosť ESET už vyše 30 rokov vyvíja popredný bezpečnostný softvér pre firmy i domácich používateľov na celom svete. Vďaka riešeniam chrániacim koncové a mobilné zariadenia, servery, šifrovaniu a dvojfaktorovej autentifikácii umožňuje firmám a organizáciám využívať plný potenciál ich technológií. ESET drží rekord v počte VB100 ocenení, ktoré udeľuje britský Virus Bulletin, vysoko-rešpektovaná nezávislá testovacia organizácia. Týždenník Trend ocenil ESET šesťkrát titulom Firma roka.

ESET sídli v Bratislave, regionálne pobočky má v Prahe, ČR; Jene, Mníchove, Nemecko; Bournemouthe, Veľká Británia; San Diegu, USA; Toronte, Kanada; Buenos Aires, Argentína; Sydney, Austrália, Singapure a japonskom Tokiu. Výskumné a vývojové centrá sú okrem Bratislavy, Košíc, Žiliny, Prahy a Brna aj v poľskom Krakove, britskom Tauntone, kanadskom Montreale a rumunskom Jasy. ESET má zastúpenie vo viac ako 200 krajinách a územiach sveta.