- Výskumníci spoločnosti ESET odhalili prvý prípad malvéru typu clipper, ktorý bol skrytý v aplikáciách na posielanie správ.

- Útočníci sa zameriavajú na finančné prostriedky v kryptomenách, pričom používajú skompromitované verzie aplikácií Telegram a WhatsApp pre platformy Android a Windows.

- Malvér dokáže zmeniť adresu kryptopeňaženky, ktorú obeť posiela prostredníctvom chatovej správy, na adresu patriacu útočníkovi.

- Niektoré clippery využívajú optické rozpoznávanie znakov na extrahovanie textu zo snímok obrazovky a krádež prístupových fráz na obnovenie kryptopeňaženiek.

- Okrem clipperov našla spoločnosť ESET aj trójske kone pre vzdialeným prístup, ktoré boli pribalené k škodlivým verziám aplikácií WhatsApp a Telegram pre Windows.

Výskumníci spoločnosti ESET objavili desiatky napodobenín webových stránok aplikácií Telegram a WhatsApp, ktoré sa zameriavajú najmä na používateľov platforiem Android a Windows. Skompromitované verzie týchto aplikácií využívajú útočníci na krádež kryptomien. Väčšina identifikovaných škodlivých aplikácií obsahuje clippery, teda typ malvéru, ktorý kradne alebo upravuje obsah clipboardu (schránka, v ktorej sa nachádza súbor po skopírovaní). Všetky clippery idú po finančných prostriedkoch obetí v kryptomenách, pričom viaceré sa zameriavajú na kryptopeňaženky. Ide o prvý prípad, keď ESET zaznamenal Android clippery špecificky sa zameriavajúce na chatovacie aplikácie. Niektoré z týchto aplikácií navyše využívajú optické rozpoznávanie znakov (OCR) na identifikovanie textu zo snímok obrazovky uložených v napadnutých zariadeniach. Ide o ďalšiu prvýkrát pozorovanú schopnosť Android malvéru.

Na základe jazyka použitého v napodobeninách aplikácií sa zdá, že útočníci, ktorí za nimi stoja, sa zameriavajú najmä na čínsky hovoriacich používateľov. Keďže služby Telegram aj WhatsApp sú v Číne už niekoľko rokov blokované, ľudia, ktorí chcú tieto aplikácie používať, ich musia získať cez neoficiálne distribučné kanály.

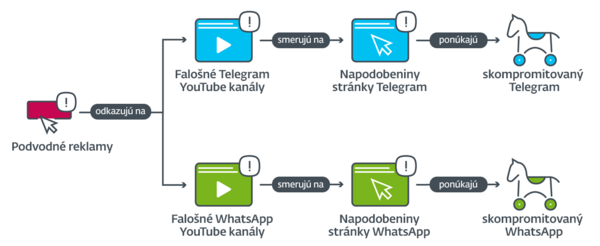

V prvom kroku útočníci vytvorili reklamy na Google, ktoré používateľov naviedli na podvodné YouTube kanály. Tie následne presmerovali návštevníkov na falošné webové stránky Telegram a WhatsApp. ESET okamžite nahlásil podvodné reklamy a súvisiace YouTube kanály spoločnosti Google, ktorá ich všetky okamžite zrušila.

"Hlavným účelom objavených clipperov je zachytávať komunikáciu obete prostredníctvom správ a nahradiť všetky odoslané a prijaté adresy peňaženiek s kryptomenami adresami, ktoré patria útočníkom. Okrem skompromitovaných verzií aplikácií WhatsApp a Telegram pre Android sme našli aj škodlivé verzie tých istých aplikácií pre Windows," hovorí výskumník spoločnosti ESET Lukáš Štefanko, ktorý škodlivé aplikácie objavil.

Schéma distribúcie clipperov

Napriek tomu, že všeobecne slúžia na rovnaký účel, škodlivé verzie týchto aplikácií obsahujú rôzne ďalšie funkcie. Analyzované vzorky predstavujú prvý prípad škodlivého softvéru pre Android, ktorý využíva optické rozpoznávanie znakov na čítanie textu zo snímok obrazovky a fotografií uložených v zariadení obete. Optické rozpoznávanie znakov sa nasadzuje s cieľom nájsť a ukradnúť počiatočnú „seed“ frázu, čo je mnemotechnický kód zložený zo série slov používaných na obnovu kryptopeňaženiek. Keď sa útočníci dostanú k seed fráze, môžu ukradnúť všetky kryptomeny priamo z príslušnej peňaženky.

V inom prípade malvér zas jednoducho vymení v chatovej komunikácii adresu peňaženky s kryptomenami obete za adresu útočníka, pričom adresy sú buď pevne nakódované, alebo dynamicky načítané zo servera útočníka. V ďalšom prípade škodlivý softvér monitoruje komunikáciu v službe Telegram na určité kľúčové slová týkajúce sa kryptomien. Po rozpoznaní takéhoto kľúčového slova malvér odošle celú správu na server útočníka.

ESET našiel taktiež Windows verzie clipperov na výmenu kryptopeňaženiek, ako aj inštalačné súbory Telegramu a WhatsAppu pre Windows spojené s trojanmi pre vzdialený prístup (RAT). V jednom prípade nie je škodlivý balík pre Windows zložený z clipperov, ale z trojanov pre vzdialený prístup, ktoré umožňujú úplnú kontrolu nad systémom obete. Týmto spôsobom trojany pre vzdialený prístup dokážu kradnúť kryptopeňaženky bez toho, aby zasahovali do fungovania aplikácie.

"Aplikácie inštalujte len z dôveryhodných a spoľahlivých zdrojov, ako je napríklad obchod Google Play, a neukladajte do svojho zariadenia nešifrované obrázky alebo snímky obrazovky obsahujúce citlivé informácie. Ak sa domnievate, že máte škodlivú verziu aplikácie Telegram alebo WhatsApp, ručne ju odstráňte zo svojho zariadenia a stiahnite si aplikáciu buď z Google Play, alebo priamo z legitímnej webovej stránky," radí Lukáš Štefanko. "V prípade systému Windows, ak máte podozrenie na škodlivú aplikáciu Telegram, použite bezpečnostné riešenie, ktoré hrozbu odhalí a odstráni ju za vás. Jediná oficiálna verzia aplikácie WhatsApp pre Windows je v súčasnosti dostupná v obchode spoločnosti Microsoft."

Viac technických informácií nájdete v anglickom jazyku v našom špeciálnom blogu na stránke WeLiveSecurity. Najnovšie odhalenia našich výskumníkov nájdete na Twitteri ESET research.

O spoločnosti ESET

Už viac ako 30 rokov vyvíja spoločnosť ESET popredný softvér a služby zamerané na IT bezpečnosť a ochranu podnikov, kritickej infraštruktúry a domácností z celého sveta pred čoraz sofistikovanejšími digitálnymi hrozbami. V rámci širokej škály riešení určených pre koncové a mobilné zariadenia až po šifrovanie a dvojúrovňové overovanie prináša ESET svojim zákazníkom vysokovýkonné a zároveň jednoducho použiteľné produkty, ktoré chránia bez zbytočného rušenia 24 hodín denne, pričom ochranné mechanizmy sa aktualizujú v reálnom čase, aby boli používatelia vždy v bezpečí a firemná prevádzka mohla fungovať bez prerušení. Keďže hrozby sa neustále vyvíjajú, na svojom vývoji musí pracovať aj IT bezpečnostná spoločnosť, ktorá chce napomáhať k bezpečnému používaniu technológií. Na tomto cieli a podpore lepšej spoločnej budúcnosti pracuje spoločnosť ESET prostredníctvom svojich centier výskumu a vývoja v rôznych kútoch sveta. Viac informácií nájdete na stránke www.eset.sk, prípadne nás môžete sledovať na sociálnych sieťach LinkedIn, Facebook a Twitter.