Como funciona o ransomware?

Existem múltiplas técnicas utilizadas pelos cibercriminosos de ransomware, incluindo:

- O bloqueador de ecrãs de ransomware bloqueia o acesso ao ecrã do dispositivo para além da interface de utilizador do malware.

- O ransomware PIN locker altera o código PIN do dispositivo, tornando o seu conteúdo e funcionalidade inacessíveis.

- O ransomware de codificação de disco encripta o MBR (Master Boot Record) e/ou estruturas críticas do sistema de ficheiros, impedindo assim o utilizador de aceder ao sistema operativo.

- O crypto-ransomware encripta os ficheiros do utilizador armazenados no disco.

Aviso

Geralmente estes tipos de ransomware exigem pagamento, na maioria das vezes em Bitcoin, Monero ou outra moeda criptográfica difícil de rastrear. Em troca, os cibercriminosos alegam que decifrarão os dados e/ou restaurarão o acesso ao dispositivo afetado. Mas não há absolutamente nenhuma garantia de que os cibercriminosos cumprirão a sua palavra (e por vezes não são capazes de o fazer, intencionalmente ou como resultado de uma codificação incompetente). Por conseguinte, a ESET recomenda não pagar a soma exigida - pelo menos não antes de contactar o apoio técnico da ESET para ver que possibilidades existem de descodificação.

Porque devem as PMEs preocupar-se com o ransomware?

De acordo com o inquérito Ponemon 2017 State of Cybersecurity in Small & Medium-Sized Businesses (SMB), todas as outras empresas da sondagem tinham sofrido um ataque de ransomware nos 12 meses anteriores, algumas em múltiplas ocasiões. A maioria (79%) viu os seus sistemas infiltrados devido a ataques de engenharia social.

Estas estatísticas documentam duas coisas:

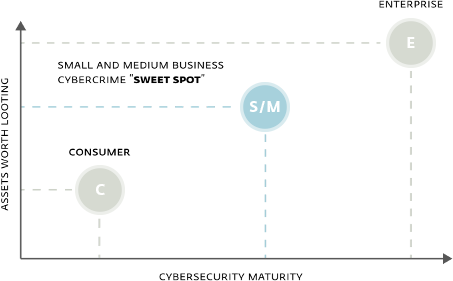

1. Ao contrário do que se crê, as PMEs estão a tornar-se um alvo cada vez mais interessante para os cibercriminosos.

2. As PMEs são alvos mais valiosos para os cibercriminosos do que os consumidores, e mais vulneráveis do que as grandes empresas, uma vez que as pequenas e médias empresas normalmente não dispõem dos recursos financeiros e de segurança da informação das suas contrapartes empresariais. Esta combinação representa um apelo incontornável para os atacantes.

Ler mais

O mesmo relatório refere também que os computadores de secretária foram os dispositivos mais visados (78%), seguidos pelos telemóveis e tablets (37%) e servidores de empresas (34%). Quando o ataque de ransomware foi bem-sucedido, a maioria (60%) das vítimas pagou o resgate exigido. A soma que pagaram foi, em média, mais de $2150. Mas existem melhores formas de lidar com a ameaça de ransomware, concentrando-se na prevenção e recuperação.

Como manter a sua organização protegida?

Passos básicos de prevenção e recuperação:

- Fazer cópias de segurança dos dados regularmente e manter pelo menos uma cópia de segurança completa dos dados mais valiosos off-line

- Manter todo o software e aplicações – incluindo sistemas operativos – corrigidos e atualizados

- Utilizar uma solução de segurança fiável e com várias camadas e certificar-se de que tem todos os patches e está atualizada

Medidas adicionais

- Reduzir a superfície de ataque, desativando ou desinstalando quaisquer serviços e software desnecessários

- Limitar ou proibir a utilização do Remote Desktop Protocol (RDP) a partir do exterior da rede, ou permitir a Autenticação ao Nível da Rede

- Utilizar uma Rede Privada Virtual (VPN) para os colaboradores que acedem remotamente aos sistemas da empresa

- Rever as definições da firewall e fechar quaisquer portas não essenciais que possam levar a uma infeção

- Rever as regras e políticas de tráfego entre sistemas internos da empresa e rede(s) externa(s)

- Proteja por password as configurações das suas soluções de segurança para evitar que sejam desativadas por um atacante

- Segmentar a LAN da empresa em sub-redes e ligá-las a firewalls para limitar o movimento lateral e o possível impacto de ransomware, ou outros ataques, dentro da rede

- Proteja as suas cópias de segurança com autenticação de dois fatores ou multifatores

- Treine regularmente o seu staff para que este saiba reconhecer ciberameaças e lidar com ataques de engenharia social

- Limitar o acesso a ficheiros e pastas partilhados apenas a quem deles necessita, incluindo a leitura de conteúdos, e apenas alterar esta configuração para o pessoal que deve ter acesso de escrita

- Permitir a deteção de aplicações potencialmente inseguras/desejadas (PUSA/PUA) para detetar e bloquear ferramentas que podem ser mal utilizadas pelos atacantes para desativar a solução de segurança

Nenhum negócio está completamente a salvo de ransomware

Se a sua empresa não tiver sido atingida por um ataque de ransomware, poderá ser tentado a assumir que esta ameaça está reservada a organizações maiores. As estatísticas mostram que estaria errado. Além disso, um ataque direcionado pode ficar fora de controlo e causar danos indiscriminados, mesmo em todo o mundo. Em junho de 2017, um ataque de malware na Ucrânia, detetado pela ESET como Diskcoder.C (também conhecido por Petya ou NotPetya), escavou a sua saída do país. Mais tarde revelou-se que este foi um ataque bem orquestrado da cadeia de abastecimento que se infiltrou no popular software de contabilidade para atacar e prejudicar organizações ucranianas que se descontrolaram, infetando muitas empresas globais e mais pequenas, causando centenas de milhões de dólares em prejuízos.

Outro ataque de ransomware detetado pela ESET como WannaCryptor.D (aka WannaCry) espalhou-se rapidamente, utilizando a ferramenta EternalBlue da NSA, que explorou uma vulnerabilidade no protocolo de rede SMB (Server Message Block), utilizado principalmente para fornecer acesso partilhado a ficheiros e impressoras. Apesar da Microsoft emitir correções para a maioria dos sistemas operativos Windows visados e vulneráveis quase dois meses antes do ataque, o WannaCryptor.D infiltrou-se em redes de milhares de organizações em todo o mundo. O custo dos danos resultantes deste ciberataque foi estimado em milhares de milhões de dólares.

ESET protege contra ransomware

Proteja os computadores de secretária, computadores portáteis e dispositivos móveis da sua empresa com produtos de segurança, todos geridos através de uma consola de gestão baseada na nuvem. A solução inclui tecnologia de "cloud sandboxing", prevenindo ameaças de zero day e "ransomware", e capacidade total de encriptação de disco para uma melhor proteção de dados.