Protección para endpoints

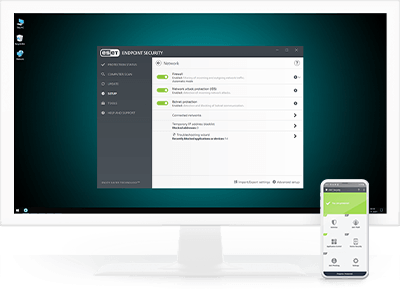

ESET Endpoint Security

Aprovecha un enfoque de varias capas que utiliza múltiples tecnologías que trabajan juntas para equilibrar el rendimiento, la detección y los falsos positivos, y con la mediación y eliminación de malware automatizadas.

- Protección contra ransomware

- Bloqueo contra ataques dirigidos

- Prevención de fuga de datos

- Frenado de ataques sin archivo

- Detección de amenazas avanzadas persistentes

- Protección móvil y MDM

Explorar características

Administrado desde una consola unificado

Todos los equipos, incluidos endpoints y móviles, se pueden gestionar desde la consola de administración unificada basada en la nube ESET PROTECT.

Detiene los ataques sin archivo

Las plataformas de protección para endpoints de ESET cuentan con mitigaciones para detectar aplicaciones malformadas o secuestrada para proteger contra ataques sin archivos. También se crearon escáneres dedicados para verificar constantemente la memoria en busca de algo sospechoso.

Bloqueo de ataques dirigidos

Las soluciones de protección para endpoints de ESET utilizan información de inteligencia de amenazas basada en su presencia global para priorizar y bloquear de manera efectiva las amenazas más nuevas. Además, nuestras soluciones cuentan con actualizaciones basadas en la nube para responder rápidamente en caso de una detección perdida sin tener que esperar una actualización periódica.

Protección del navegador web

Diseñado para proteger los activos de una organización con una capa especial de protección que se enfoca en el navegador, como la principal herramienta utilizada para acceder a datos críticos dentro del perímetro de la intranet y en la nube. Secure Browser proporciona una protección de memoria mejorada para el proceso del navegador, junto con la protección del teclado, y permite a los administradores agregar direcciones URL para protegerlos.

Protección contra ataques de red

ESET Network Attack Protection mejora la detección de vulnerabilidades conocidas a nivel de red.

Protección para endpoints

ESET Botnet Protection detecta la comunicación maliciosa utilizada por botnets y, al mismo tiempo, identifica los procesos infractores. Cualquier comunicación maliciosa detectada se bloquea y se informa al usuario.

Machine learning

Todos los productos de ESET para endpoints usan machine learning junto con todas nuestras otras capas de defensa, y lo vienen haciendo desde 1997. Específicamente, el machine learning se usa en forma de redes neuronales y resultados consolidados. Para una inspección en profundidad de la red, los administradores pueden activar el modo especial de machine learning agresivo que funciona incluso sin conexión a Internet.

Sandbox en el producto

El sandboxing integrado en el producto ayuda a identificar el comportamiento real oculto debajo de la superficie del malware.

Escudo contra ransomware

Una capa adicional que protege a los usuarios del ransomware. Nuestra tecnología monitorea y evalúa todas las aplicaciones ejecutadas en base a su comportamiento y reputación. Está diseñado para detectar y bloquear procesos que se asemejan al comportamiento del ransomware.

Ransomware Remediation

Ofrece una recuperación completa mediante la restauración automática y sin interrupciones de archivos desde copias de seguridad protegidas, minimizando el impacto en el negocio en caso de un ataque de Ransomware. Esta función exclusiva complementa la protección de Ransomware Shield al emplear tecnologías avanzadas de detección y remediación que superan el Servicio de Copias de Sombra de Volumen, utilizado por otras soluciones. Refuerza tu ciberresiliencia y nunca más pagues un rescate.

Nota: Incluido en las suscripciones de ESET PROTECT Advanced y superiores.

Detección de comportamientos - HIPS

El Sistema de prevención de intrusiones basado el host (HIPS) supervisa la actividad del sistema y utiliza en conjunto de reglas predefinidas para reconocer y detener el comportamiento sospechoso del sistema.

UEFI Scanner

ESET es el primer proveedor de seguridad de terminales que agrega una capa dedicada a su solución que protege la interfaz de firmware extensible unificada (UEFI). ESET UEFI Scanner verifica y aplica la seguridad del entorno de prearranque y está diseñado para monitorear la integridad del firmware. Si se detecta una modificación, notifica al usuario.

Exploración avanzada de memoria

La exploración avanzada de memoria de ESET monitorea el comportamiento de un proceso malicioso y lo analiza una vez que se oculta en la memoria. El malware sin archivos funciona sin necesidad de componentes persistentes en el sistema de archivos que puedan detectarse de manera convencional. Solo el escaneo de la memoria puede descubrir y detener con éxito este tipo de ataques maliciosos.

Bloqueo de exploits

El bloqueo de exploits de ESET monitorea aplicaciones típicamente explotables (navegadores, lectores de documentos, clientes de correo electrónico, Flash, Java y más), y en lugar de solo apuntar a identificadores CVE particulares, se enfoca en técnicas de explotación. Cuando se activa, la amenaza se bloquea inmediatamente en la máquina.