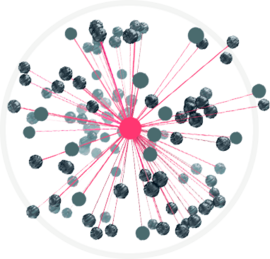

Наш уникальный многоуровневый подход к обеспечению безопасности

В современном постоянно меняющемся ландшафте угроз одного уровня защиты недостаточно. ESET использует множество запатентованных многоуровневых технологий, работающих вместе как ESET LiveSense, которые выходят далеко за рамки возможностей базового антивируса. Мы также используем передовое машинное обучение, которое ESET впервые применила для борьбы с возникающими угрозами. Мы были одними из первых, кто внедрил облачные технологии, которые обеспечивают работу глобальной репутационной системы ESET LiveGrid® для постоянного обновления данных об угрозах. Подобные достижения - это работа команды преданных своему делу сотрудников ESET, которые уже более трех десятилетий занимаются изучением вредоносных программ и внедрением инновационных технологий.

Подход ESET

Технология ESET LiveSense в сочетании с нашим опытом машинного обучения, облачной репутационной системой и нашими сотрудниками создают самую мощную в мире платформу для предотвращения, обнаружения и реагирования на киберугрозы.

Модуль сканирования UEFI

Компания ESET стала первым поставщиком средств защиты конечных точек, который добавил в свое решение специальный уровень, защищающий унифицированный расширяемый интерфейс микропрограммного обеспечения (UEFI). ESET UEFI Scanner проверяет и обеспечивает безопасность предзагрузочной среды, чтобы она соответствовала спецификации UEFI. Он предназначен для обнаружения вредоносных компонентов в микропрограмме и сообщения о них пользователю.

Показать ещё

UEFI является стандартизированной спецификацией программного интерфейса между операционной системой устройства и его прошивкой. UEFI вытесняет базовую систему ввода-вывода (BIOS), которая применялась в компьютерах с середины 1970-х годов. Поскольку структура UEFI хорошо задокументирована, она проще поддаётся анализу и парсингу, что позволяет разработчикам создавать расширения прошивки. Однако это также открывает дверь для разработчиков вредоносных программ и организаторов атак к тому, чтобы заразить UEFI опасными модулями.

Система родовых обнаружений

Типы обнаружения варьируются от проверки точно указанных хэшей до системы родовых обнаружений ESET, которая состоит из сложных определений вредоносного поведения и характеристик вредоносных программ.

Хотя организаторы атаки могут без труда изменить или обфусцировать вредоносный код, поведение объектов изменить не так легко, и система родовых обнаружений ESET призвана воспользоваться этим.

Показать ещё

Мы проводим глубокий анализ кода и извлекаем из него те «гены», которые отвечают за его поведение, и так образуется система родовых обнаружений ESET. Она применяется для оценки потенциально подозрительного кода, который может находиться на диске или в памяти запущенных процессов.

Система родовых обнаружений способна распознавать конкретные известные образцы вредоносных программ, новые разновидности известного класса таких программ и даже неизвестные или не обнаруженные ранее такие программы, которые содержат «гены», указывающие на вредоносное поведение.

Расширенное машинное обучение

В продуктах ESET используются две различные формы усовершенствованного машинного обучения - мощный механизм обнаружения в облаке и облегченная версия на конечной точке. В обоих случаях используется специально подобранный набор алгоритмов классификации, а также глубокое обучение и усиленные ответвления, которые обеспечивают быстрый и точный анализ, необходимый для предотвращения возникающих угроз.

Показать ещё

Чтобы обеспечить наилучшие показатели обнаружения и минимально возможные показатели ложных срабатываний, Advanced Machine Learning использует результаты статического и динамического анализа. Кроме того, он точно настроен для координации с другими технологиями ESET, такими как поведенческий анализ, обнаружение ДНК, "песочница" и расширенное сканирование памяти.

Облачная система защиты от вредоносных программ

Облачная система ESET для защиты от вредоносных программ — это одна из нескольких технологий, основанных на облачной системе ESET LiveGrid®. Система отслеживает неизвестные, потенциально вредоносные приложения и другие возможные угрозы и передаёт данные о них в облачное хранилище ESET посредством системы обратной связи ESET LiveGrid®.

Показать ещё

Собранные образцы автоматически помещаются в песочницу и проходят поведенческий анализ, в результате чего создаются шаблоны для автоматического обнаружения, если наличие вредоносных характеристик подтверждается. Клиенты ESET узнают об этих автоматических обнаружениях из системы учёта репутации ESET LiveGrid®, и им не нужно ждать очередного обновления модуля обнаружения.

Репутация и кэш

Изучая файл или URL-адрес, ещё до этапа сканирования наши продукты проверяют локальный кэш на наличие известных вредоносных объектов или безвредных объектов, помещённых в белый список. Это повышает эффективность сканирования.

Затем в систему учёта репутации ESET LiveGrid® направляется запрос о репутации объекта (т. е. встречался ли этот объект где-то ещё и был ли он классифицирован как вредоносный). Это улучшает качество сканирования и позволяет быстрее передавать нашим клиентам данные о вредоносных программах.

Показать ещё

Применение чёрных списков URL-адресов и проверка репутации ограждает пользователей от посещения сайтов с вредоносным контентом и (или) фишинговых сайтов.

Поведенческое обнаружение и блокирование - HIPS

ESET Система предотвращения вторжений на базе хоста (HIPS) использует предопределенный набор правил для поиска подозрительных действий, мониторинга и сканирования поведенческих событий, таких как запущенные процессы, файлы и ключи реестра. При обнаружении таких событий HIPS сообщает о нарушителе и - при необходимости дальнейшего анализа - запрашивает более глубокую проверку с использованием других технологических уровней ESET.

Показать ещё

Глубокая поведенческая проверка (DBI) - это один из встроенных модулей HIPS, который обеспечивает более глубокий и детальный мониторинг неизвестных и подозрительных процессов в пользовательском режиме. DBI был представлен в 2019 году и представляет собой эффективное средство против методов уклонения, которые, как известно, используются субъектами угроз.

Встроенная песочница

Сегодняшние вредоносные программы зачастую подвергаются сильной обфускации и всеми способами пытаются не дать себя обнаружить. Чтобы преодолеть это и распознать скрытое истинное поведение программы, мы применяем встроенную функцию песочницы. Эта технология, применяемая в решениях ESET, эмулирует различные компоненты оборудования компьютера и программного обеспечения, и подозрительный образец кода выполняется в изолированной виртуализированной среде.

Показать ещё

Благодаря двоичной трансляции, функция песочницы остаётся легковесной и не замедляет работу устройства. Мы внедрили эту технологию в наши решения в 1995 году и с тех пор постоянно её улучшаем.

Расширенный модуль сканирования памяти

Расширенный модуль сканирования памяти является уникальной технологией ESET, которая эффективно противостоит важной особенности современных вредоносных программ — активному применению обфускации и (или) шифрования. Чтобы справиться с этим, модуль наблюдает за поведением вредоносного процесса и сканирует его, как только тот демаскируется в памяти.

Показать ещё

Когда какой-либо процесс выполняет системный вызов с новой исполняемой страницы, расширенный модуль сканирования памяти проводит поведенческий анализ кода с помощью системы родовых обнаружений ESET. Благодаря применению умного кэширования, расширенный модуль сканирования памяти не вызывает ощутимого снижения скорости обработки.

Кроме того, сложные вредоносные программы показывают новый тренд: часть вредоносного кода теперь работает в резидентном режиме, не нуждаясь в постоянных компонентах в файловой системе (бесфайловые вредоносные программы), которые можно было бы обнаружить традиционными способами. Такие атаки можно обнаружить только путём сканирования памяти, и в ESET есть ответ на этот новый тренд: расширенный модуль сканирования памяти.

Блокировщик эксплойтов

Блокировщик эксплойтов отслеживает работу деятельность приложений, которые обычно подвергаются атаке эксплойтов (браузеры, просмотрщики документов, почтовые клиенты, Flash, Java и т. д.), и вместо ориентации лишь на конкретные идентификаторы базы общеизвестных уязвимостей (CVE) сосредотачивается на приёмах эксплуатации уязвимостей. При поступлении сигнала проводится анализ поведения процесса и, если он будет признан подозрительным, то угроза может быть немедленно заблокирована на устройстве.

Показать ещё

В то время как модуль сканирования ESET справляется с эксплойтами, которые появляются в некорректно сформированных файлах документов, а функция защиты от сетевых атак работает на уровне коммуникации, технология блокировщика эксплойтов блокирует сам эксплуатирующий процесс. Эта технология постоянно развивается, и в неё регулярно добавляются новые методы обнаружения, чтобы справляться с новыми приёмами эксплуатации уязвимостей.

Защита от программ-вымогателей

Функция защиты от программ-вымогателей представляет собой дополнительный уровень защиты, ограждающий пользователей от программ-вымогателей. Эта технология отслеживает и оценивает все выполняемые приложения на основе их поведения и репутации. Она разработана с целью обнаруживать и блокировать процессы, свойства которых напоминают поведение программ-вымогателей.

Показать ещё

Данная технология по умолчанию активирована. Если функция защиты от программ-вымогателей получает сигнал в виде подозрительного действия, то пользователю предлагается одобрить или отклонить блокирование. Эта функция настроена так, чтобы обеспечивать наивысший возможный уровень защиты от программ-вымогателей вместе с другими технологиями от ESET, в том числе облачной системой защиты от вредоносных программ, защитой от сетевых атак и системой родовых обнаружений.

Защита на сетевом уровне

ESET также использует широкую линейку технологий обнаружения для выявления угроз, пытающихся проникнуть в среду жертвы на сетевом уровне. В этот список входят обнаружение вредоносных сетевых соединений, эксплуатация еще не исправленных уязвимостей и атаки методом перебора на различные протоколы, такие как Remote Desktop Protocol, SMB и SQL.

Умный дом

Наш уровень Connected Home был разработан для выявления того, что происходит в сетях Wi-Fi пользователей, и получения максимальной отдачи от подключенных устройств и настроек "умного дома". Он также помогает пользователям выявить уязвимые места в домашних сетях, такие как непропатченные дефекты прошивки маршрутизаторов, открытые порты и слабые пароли маршрутизаторов.

We Live Security

Будьте в курсе свежих новостей в сфере информационной безопасности. Новости, анализы, обзоры и инструкции от наших экспертов.

Форум ESET по безопасности

Присоединитесь к беседе профессионалов из сообщества ESET, где обсуждают обширный спектр тем.

Сообщество ESET

Присоединитесь к нам на Facebook и не пропускайте ничего, что касается ESET, даже уникального контента от наших поклонников!