Cómo fue el hackeo a las cámaras de vigilancia Ring, que hasta le permitió a un atacante hablar con una niña de 8 años. Este suceso de 2019 sirve para seguir generar conciencia en estas épocas: la cámara fue comprada en vísperas de Navidad, aprovechando el Black Friday.

En diciembre de 2109, con la Navidad a la vuelta de la esquina y los descuentos del Black Friday todavía frescos, las cámaras de seguridad Ring se convirtieron en uno de los regalos más solicitados. Pero la real sorpresa fue el hackeo que sufrieron estos dispositivos, que puso en riesgo la privacidad de los usuarios y usuarias.

A continuación, analizaremos cómo sucedió este hackeo, las consecuencias que tuvo para las víctimas, cómo afectó esto a la intimidad de las personas (con el grave hecho de que el atacante hasta se contactó con una niña de 8 años) y, por supuesto, qué medidas puedes tomar para mitigar el riesgo y que tu privacidad no esté en riesgo.

¿Cómo fueron hackeadas las cámaras Ring?

Desde el sitio Vice indicaron que los ciberatacantes se valieron de una contraseña de seguridad débil para así acceder al panel del control de la cámara. Para esto, utilizaron un software especial mediante el cual pueden procesar usuario, direcciones de correo electrónico y contraseñas para intentar iniciar sesión en las cuentas de las víctimas, algo que ya se había visto, por ejemplo, en el hackeo de cuentas de Uber.

Una vez que los atacantes obtuvieron los datos de acceso, pudieron controlar las cámaras de manera muy sencilla. Y como repasaremos a continuación, lograron desde hacer bromas pesadas a las víctimas y vulnerar su intimidad grabando videos sin consentimiento, hasta interactuar con ellas y llevar a cabo algún tipo de estafa.

Casos reales (y escalofriantes)

Para entender el impacto que puede tener este tipo de hackeo, bien vale compartir testimonios reales y conocer hasta que punto pueden llegar los atacantes.

Para una familia de Mississippi, la primer alarma fue cuando la cámara, que llevaba unos días instalada, comenzó a reproducir música de manera inesperada. Pero la cuestión escaló cuando la hija de 8 años preguntó a la cámara si había alguien del otro lado. “Sí, tu mejor amigo, Santa Claus”, respondió una inquietante voz masculina, que hasta le pidió que sean amigos.

Similar fue lo que le ocurrió a una mujer en Texas, que fue sorprendida intempestivamente por una voz que salía de su cámara y que afirmaba que se trataba del equipo de soporte de Ring. Concretamente, la voz le indicó que habían detectado un problema con su cámara, dado que su cuenta había sido eliminada por un hacker, y que debía pagar 50 Bitcoins para solucionarlo. Además, el atacante amenazó a la mujer, dando a entender que se encontraba muy cerca de su casa. Como respuesta, la propietaria de la cámara la apagó y le quitó la batería.

Estos son solo algunos ejemplos, pero hubieron otros ataques a cámaras Ring en diversos puntos de los Estados Unidos como en Connecticut, Florida, Nueva York y Georgia. A tal punto que algunos atacantes hasta transmitieron en vivo sus hackeos a cámaras Ring en un podcast.

Diciembre de 2019 fue realmente fatídico para Ring, ya que lo anteriormente mencionado se enmarca en la filtración de datos, que expuso la información personal de más de 3.000 usuarios. Hablamos de correos electrónicos, contraseñas, zonas horarias y hasta de los nombres que las personas dan a cada una de las cámaras.

¿Qué dijo Ring al respecto?

Ante este escenario, la respuesta de Ring no se hizo esperar. De hecho, aseguró que este hackeo no se debió a un fallo de seguridad en sus cámaras, dando a entender que los atacantes pudieron conseguir los datos de acceso (usuario y contraseña) por alguna otra vía. A tal punto, la empresa advirtió a sus usuarios que utilizar la misma contraseña para otros sitios y cuentas puede representar un gran riesgo.

“Ring no ha sufrido ninguna filtración de datos. Nuestro equipo de seguridad ha investigado estos incidentes y no tenemos pruebas de una intrusión no autorizada o de que los sistemas o la red de Ring hayan sido comprometido. No es raro que actores maliciosos recopilen datos de las filtraciones de datos de otras empresas y creen listas como esta para que otros actores maliciosos puedan intentar obtener acceso a otros servicios”, afirmó un portavoz de la empresa, según detalla el sitio BuzzFeedNews.

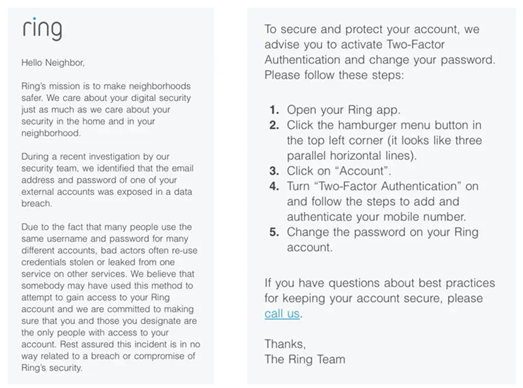

De todas maneras, desde Ring enviaron una carta a los usuarios afectados por la filtración:

Lectura recomendada:

Seguridad en Internet de las Cosas (IoT)

Los riesgos de los dispositivos IoT obsoletos

10 principales fallos de seguridad de los dispositivos IoT

¿Cómo evitar el hackeo de tus dispositivos IoT?

Escenarios como los planteados anteriormente, nos deben invitar a la reflexión de cómo nos encargamos de la seguridad de nuestros dispositivos, y en definitiva, protegemos nuestra privacidad e intimidad.

Por ello, para finalizar, compartimos algunas buenas prácticas y consejos, para que tus dispositivos cumplan la función que deben y no puedan ser explotados por actores maliciosos para cometer sus delitos.

-Cambiar las credenciales que vienen de manera predeterminada en el dispositivo IoT, por contraseñas robustas y únicas.

-En caso de ser posible, habilita el doble factor de autenticación para agregar una capa más de seguridad al dispositivo.

-Mantener las actualizaciones del dispositivo al día.

-Echar un vistazo a los permisos que tiene cada dispositivo, para comprobar si tiene acceso a otros equipos o a algunas de nuestras cuentas. Esto apunta a darle los permisos que sean realmente necesarios.

-Deshabilitar aquellas características y funcionalidades del dispositivo que no vayamos a utilizar. Si no debemos utilizar la conectividad de red de nuestro dispositivo, lo ideal es mantenerla apagada.

También te puede interesar:

¿TODO ES HACKEABLE?