ESET компаниясы – ақпараттық қауіпсіздік саласындағы көшбасшы – 2023 жылдың қазаны мен 2024 жылдың наурызы арасында киберқылмыскерлердің APT- топтарының белсенділігінің шолуын дайындады. Атап айтқанда, Қытаймен байланысты бірнеше киберқылмыскерлер, VPN және брандмауэрлер сияқты жалпыға ортақ қосымшаларадағы, сонымен қатар бірнеше саладағы мақсаттарға бастапқы қолжетімділікке арналған Confluence пен Microsoft Exchange Server сияқты бағдарламалық жасақтамада осалдықтарды пайдаланды.

Сонымен қатар ESET зерттеушілері 2023 жылдың қазанында ХАМАС-тың Израильге шабуылынан кейін Иранмен байланысты топтардың белсенділігінің едәуір өскенін анықтады. Осы кезде Солтүстік Кореямен байланысты топтар аэроғарыш және қорғаныс компанияларына, сондай-ақ криптовалюта индустриясына шабуылдауды жалғастырды.

Бұған қоса, ресейлік топтар өз әрекеттерін Еуропалық Одақтағы тыңшылық пен Украинаны шабуылдауға жұмылдырды. Атап айтқанда, 2024 жылдың ақпан айының соңынан бастап, Outlook жүйесіндегі осалдықты пайдалануға әрекеттенген зиянды электрондық хаттардың легі еуропалық мемлекеттік ұйымдарға бағытталған. Сондай-ақ 2023 жылы ESET мамандары Еуропа Сыртқы істер министрлігіне және оның шетелдегі дипломатиялық өкілдіктеріне жасалған шабуылдар кезінде пайдаланылған бұрын белгісіз екі бэкдорды тапты.

«Шабуылдардың көпшілігінің нысанасы мемлекеттік мкемелер мен белгілі бір салалар болды, мысалы, Украинаның инфрақұрылымы. Еуропа әртүрлі қауіптердің алуан түрлі шабуылдарын бастан өткерді. Ресеймен байланысы бар топтар Еуропалық Одақтағы тыңшылыққа назар аударды, онда Қытай киберқылмыскерлері де белсенділік танытты. Бұл Ресей және Қытаймен байланысы бар топтардың еуропалық істерге деген қызығушылықтарының жалғасып жатқанын көрсетеді», — деп түсіндіреді ESET зертханасының бас зерттеушісі Жан-Ян Бутин.

Бұған қоса, 2023 жылдың қазан айында ESET зерттеушілері Беларусьпен байланысты Winter Vivern кибершпиондық тобы пайдаланатын «0 күндік» осалдықты анықтады.

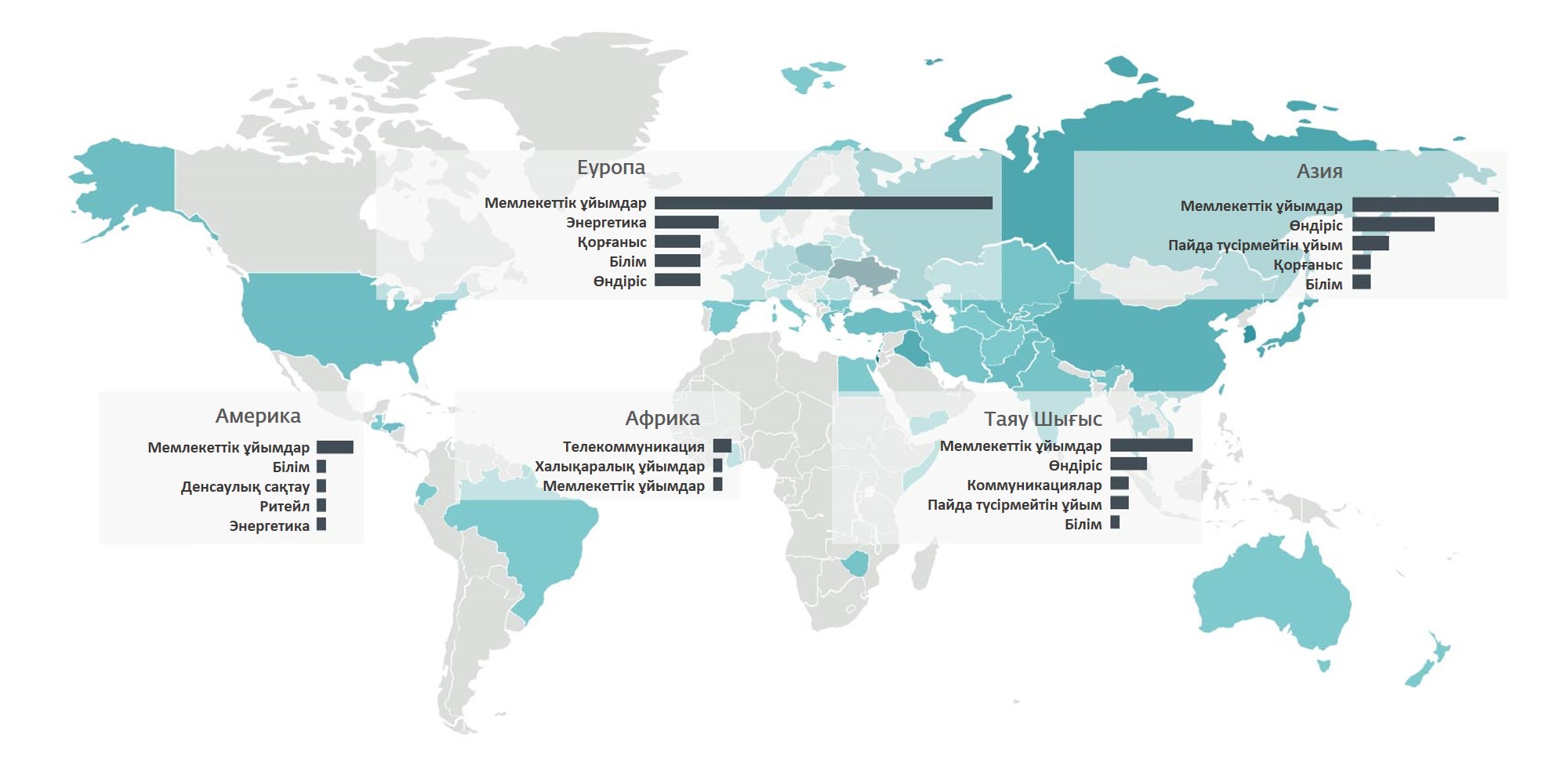

1 сурет. APT-топтарының нысандары

Айта кету керек, APT топтары – бұл көбінесе белгілі бір мемлекет тарапынан демеушілік жасалынатын жоғары білікті хакерлер тобы. Олардың мақсаты – мемлекеттік органдардан, жоғары лауазымды шенеуніктерден немесе стратегиялық компаниялардан құпия деректерді алу және анықталудан аулақ болу. Киберқылмыскерлердің бұл топтары жоғары тәжірибелі және күрделі зиянды құралдар мен бұрын белгісіз осалдықтарды пайдаланады.

Сондықтан компаниялар үшін қауіпсіздікке кешенді тәсіл арқылы максималды қорғанысты қамтамасыз ету, соның ішінде құрылғыларды кеңейтілген анықтау мен қауіптерге әрекет ету, бұлттағы кеңейтілген талдаумендеректерді шифрлаудың көмегімен мықты қорғаудың қамын ойлау, сонымен қатар шабуылдардың мүмкін векторлары мен белгілі бір топтардың тек APT-қатерлердің есебінде қолжетімді әрекеттерінің ерекшеліктерін түсіну маңызды

ESET зерттеушілері сәйкес ұйымдарға пайдаланушыларды, сыни инфрақұрылымды және басқа да маңызды активтерді мақсатты бағытталған кибершабуылдардан қорғау үшін белгілі бір APT-топтарының әрекеттері туралы деректерді кеңейтілген есептер пішінінде үнемі жаңарта отырып егжей-тегжейлі техникалық ақпаратты дайындауда. ESET Threat Intelligence қызметінің шеңберінде ұсынылатын кеңейтілген APT-есептері туралы көбірек ақпаратты сілтеме бойынша табуға болады.

APT-топтарының әрекеттері туралы толығырақ ESET-тің толық есебінен оқыңыз.