לאחרונה דווח על "אם כל דליפות המידע", הדלפה של מאגר נתונים אדיר שנגנב במהלך מספר מתקפות על חברות ושירותים מקוונים שונים, ביניהם LinkedIn ו-Twitter (כיום X). על פי הדיווחים, מצבור הנתונים הזה מונה כמות מעוררת פליאה של 26 מיליארד תיעודים הכוללים מידע רגיש מסוגים שונים, ביניהם נתוני ממשלות וסיסמאות גישה של משתמשים. זו אומנם לא הפעם הראשונה בה מצבור ענק של נתוני משתמשים נחשף לעיני כל, אך המספר חסר התקדים של התיעודים שהודלפו מאפיל על הדלפות מוכרות קודמות.

אז, איפה זה פוגש אותנו? המסקנה העיקרית מהנתונים היא שגם אם יישמתם אמצעי בטיחות קפדניים, פרטי הגישה לחשבונות שלכם יכולים למצוא את עצמם באוספים כאלה, כשהסיבה העיקרית לכך תהיה דליפת מידע שהמקור שלה בחברה גדולה. ומכאן נובעת השאלה – כיצד תוכלו לגלות אם הסיסמאות שלכם דלפו? תמשיכו לקרוא.

דיווחים מחברות

עסקים עשויים להיות כפופים לדרישות רגולטוריות שמחייבות אותם לדווח על תקריות פריצה ועל פרצות אבטחה שעוד לא תוקנו. בארצות הברית, למשל, חברות ציבוריות נדרשות לדווח על תקריות סייבר משמעותיות לוועדת האבטחה והחליפין של ארה״ב (US SEC) בתוך 96 שעות, או 4 ימי עסקים, מרגע התרחשותן.

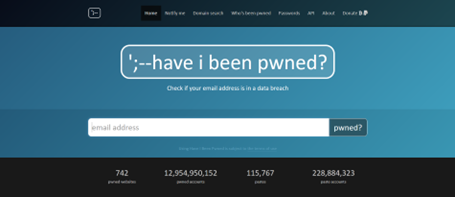

כיצד זה מסייע לאזרח הפשוט? שקיפות כזו עשויה לסייע לא רק לבניית אמון מול לקוחות, אלא גם מיידעת אותם אם החשבונות או הנתונים שלהם נפרצו. ברוב המקרים חברות מודיעות על דליפות מידע באמצעות הודעות דוא״ל, אך מכיוון שדיווחים ל-SEC זמינים לציבור הרחב, אתם עשויים לגלות על תקריות כאלה ממקורות אחרים, כמו דיווחי חדשות וכו׳. Have I been pwned? הדרך הקלה ביותר לבדיקה אם נתונים שלכם, כמו כתובת דוא״ל או סיסמה כלשהי, נחשפו כחלק מדליפות מידע, היא ביקור באתר haveibeenpwned.com. האתר כולל כלי חינמי שיכול להגיד לכם מתי והיכן הנתונים שלכם הופיעו באינטרנט.

Have I been pwned?

הדרך הקלה ביותר לבדיקה אם נתונים שלכם, כמו כתובת דוא״ל או סיסמה כלשהי, נחשפו כחלק מדליפות מידע, היא ביקור באתר haveibeenpwned.com. האתר כולל כלי חינמי שיכול להגיד לכם מתי והיכן הנתונים שלכם הופיעו באינטרנט.

ניתן לבדוק גם כתובות דוא״ל וגם סיסמאות באתר haveibeenpwned.com

הזינו את כתובת הדואל שלכם, לחצו על כפתור ״pwned?״ וזהו! לאחר הלחיצה תעלה הודעה שתודיע לכם על מצב האבטחה של הסיסמאות שלכם, עם מידע מדויק על ההדלפה בה הופיעו. בני המזל שבינינו יראו תוצאה בצבע ירוק, שמסמלת על כך שאף סיסמה לא דלפה, אך עבור אחרים צבע האתר יהפוך לאדום ותופיע רשימה בה יפורטו ההדלפה או ההדלפות בהן הסיסמאות שלכן הופיעו.

דפדפנים

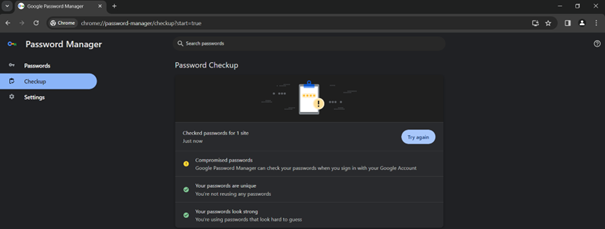

בחלק מהדפדפנים, כמו Google Chrome ו-Firefox, תוכלו לבדוק אם הסיסמה שלכם אותרה בהדלפת נתונים כלשהי. Chrome יכול גם להמליץ על סיסמאות חזקות יותר באמצעות מודול ניהול הסיסמאות שלו או להציע אפשרויות אחרות לשיפור אבטחת הסיסמאות.

מנהל הסיסמאות של Chrome יכול להיות שימושי ולגלות לכם אם נתונים שלכם הודלפו לציבור.

עם זאת, ייתכן שתרצו להשתפר עוד יותר ולהשתמש במנהל סיסמאות ייעודי שיש לו מוניטין מוכח של התייחסות רצינית לאבטחה, בין היתר באמצעות הצפנה חזקה. ברוב המקרים הכלים האלה מגיעים כחלק בלתי נפרד מתוכנות אבטחה רב-שכבתיות מוכרות.

מנהלי סיסמאות

מנהלי סיסמאות מועילים באופן יוצא דופן לשימוש באוסף גדול של סיסמאות, שכן הם יכולים לא רק לאחסן אותן באופן בטוח, אלא גם ליצור סיסמאות חזקות וייחודיות לכל אחד מהחשבונות המקוונים שלכם. עם זאת, ברור כי עליכם להשתמש בסיסמת מאסטר שתהיה חזקה מצד אחד ושיהיה קל לזכור אותה מצד שני. הסיסמא הזאת תהיה מפתח הכניסה לממלכה שלכם.

מהצד השני, גם השירותים האלה אינם חסינים לחלוטין ומהווים מטרות אטרקטיביות לגורמים זדוניים, וניתנים לפריצה באמצעות מתקפות העמסת סיסמאות (שימוש באותה הסיסמה בחשבונות שונים – Credential Stuffing) או באמצעות מתקפות המנצלות פרצות אבטחה בתוכנות. אך למרות זאת, היתרונות – שכוללים אפשרות מובנית לבדיקת סיסמאות שדלפו ואינטגרציה עם אפשרויות אימות דו-שלבי (2FA) שזמינות כיום בפלטפורמות מקוונות רבות – גוברים על הסיכונים.

כיצד למנוע (את ההשפעה של) דליפת סיסמאות?

כיצד ניתן למנוע דליפות מלכתחילה? האם המשתמש הממוצע באינטרנט יכול להגן על עצמו מפני הדלפת סיסמאות? ואם כן – כיצד? ובאופן כללי, כיצד ניתן לשמור על בטיחותם של החשבונות שלכם? לפני הכל, וזו הנקודה החשובה ביותר – אל תסתמכו על סיסמאות בלבד. במקום זאת, וודאו שהחשבונות שלכם מוגנים באמצעות שתי שיטות אימות שונות. מהבחינה הזאת, מומלץ להשתמש באימות דו-שלבי (2FA) בכל שירות שמאפשר זאת, ועדיף שהאפשרות תתבסס על מפתח אבטחה ייעודי לאימות דו-שלבי או על אפליקציות אימות כמו Microsoft Authenticator או Google Authenticator. כך יהיה לתוקפים הרבה יותר קשה לקבל גישה לחשבונות שלכם באופן בלתי מורשה, גם אם הם יצליחו לשים את ידיהם על הסיסמה או הסיסמאות שלכם.

בנוגע לאבטחת הסיסמאות בפני עצמן, הימנעו מכתיבה שלהן על דפי נייר או באפליקציות לניהול פתקים. בנוסף עדיף להימנע מאחסון סיסמאות החשבונות בדפדפנים, שבמרבית המקרים מאחסנים אותן כקבצי טקסט פשוטים, מה שחושף אותן לסיכון של גניבה ע״י נוזקות.

בין הטיפים הבסיסיים הנוספים להתנהלות עם סיסמאות ניתן למנות גם שימוש בסיסמאות חזקות, שמקשות על עברייני הסייבר הקטנים להשתמש במתקפות פריצה בכוח (Brute-force). הימנעו מסיסמאות קצרות ופשוטות, כמו מילה ואחריה מספר. אם אתם לא בטוחים אם הסיסמא חזקה מספיק, השתמשו בכלי הזה של ESET ליצירת סיסמאות או לבדיקת מידת החוזק של הסיסמא שבחרתם.

ככלל מומלץ גם להשתמש בביטויי סיסמאות (Passphrases), שיהיו בטוחים יותר וקל יותר לזכור אותם. ביטויים אלו מורכבים מסדרת מילים שאליהם מכניסים אותיות גדולות ותווים מיוחדים.

באותה המידה, מומלץ להשתמש בסיסמאות שונות בכל אחד מהחשבונות שלכם כדי למנוע מתקפות מסוג העמסת סיסמאות, שמנצלות הרגל מגונה של רבים מהמשתמשים – שימוש חוזר באותן סיסמאות בשירותים מקוונים שונים.

גישה חדשה יותר לאימות מתבססת על התחברויות ללא סיסמאות, בשיטות כמו מפתחות אימות (Passkeys), וישנן שיטות התחברות אחרות כמו מפתחות פיזיים, קודים חד-פעמיים או אמצעים ביומטריים כדי לוודא בעלות על החשבון במכשירים ומערכות שונים.

מניעת הדלפה בחברות

חברות צריכות להשקיע בפתרונות אבטחה, כמו תוכנות זיהוי ותגובה, שיכולות למנוע דליפות ותקריות אבטחה. בנוסף, ארגונים צריכים לנקוט בצעדים פרו-אקטיביים כדי לצמצם את משטח ההתקפה שלהם ולהגיב במהירות המירבית בכל מקרה בו מזוהה משהו חשוד. גם ניהול פרצות אבטחה הוא בעל חשיבות אדירה, שכן הכרה של הפרצות הידועות בתוכנות וטיפול בהן תוך זמן קצר מונעת ניצול של הפרצות אלה ע״י פושעי סייבר.

באותה המידה, גם הגורם האנושי יכול להוביל לשרשרת אירועים שתסתיים בפריצה, כמו במקרה בו אחד העובדים פותח קובץ מצורף חשוד או לוחץ על קישור מסוים. לכן חשוב מתמיד להקפיד על הכשרה בנושא מודעות לסכנות סייבר והטמעת פתרונות לאבטחת תחנות קצהודוא״ל.

כל חברה שנוגעת בנושא אבטחת הנתונים באופן רציני צריכה לשקול הטמעה של פתרון למניעת אובדן נתונים (Data Loss Prevention – DLP) וליישם מדיניות גיבוי מקיפה.

בנוסף, ניהול כמויות גדולות של נתוני לקוחות ועובדים דורש הטמעה של נהלי הצפנה מוקפדים. הצפנה מקומית של סיסמאות יכולה להגן על נתונים רגישים מהסוג הזה, מה שיקשה על תוקפים לנצל מידע שגנבו ללא גישה למפתחות ההצפנה המתאימים.

בסופו של דבר, אין פתרון אחד שמתאים לכולם, וכל חברה צריכה להתאים את אסטרטגיית אבטחת הנתונים לצרכיה הספציפיים ולהתאים את עצמה למרחב האיומים המתפתח. עם זאת, שילוב בין פרקטיקות מוכרות באבטחת סייבר יסייע רבות למניעת פריצות והדלפות מידע.