נוזקות מסוגים מסוימים הן יותר מתוחכמות מאחרות, ומשתמשות בשיטות שונות ומגוונות כדי לגנוב מידע או להשתלט על המחשב. בין הדוגמאות ניתן למנות נוזקות כופר, נוזקות מחיקת מידע ווירוסים שנועדו לפלוש למחשבים של קורבנות דיגיטליים תמימים כדי לגנוב את הנתונים שלהם, לפגוע בהם או להרוס אותם.

נוזקות נטולות-קבצים הן נוזקות מסוג פולשני במיוחד – הן פועלות רק בזיכרון של המחשב ולא משאירות טביעת אצבע כלשהי על הכונן הקשיח שלו.

האם המשמעות של שימוש בשיטה כזאת היא חוסר יכולת להגן על המחשבים שלנו? לא בדיוק.

מה הן נוזקות נטולות קבצים?

אופן הפעולה הטיפוסי של רוב הנוזקות מתחיל בפתיחה של קובץ מצורף זדוני, מה שמאפשר לקוד שנמצא בו להוציא לפועל את הקסם האפל שבתוכו, וכל זאת ללא ידיעת המשתמש.

לאחר התחלת הרצת הקוד, הוא יכול לפגוע בחלקים שונים של המערכת, להתקין אמצעים אחרים לגרימת נזק כמו כלים לציתות להקלדות או רוגלות, לחסום גישה לקבצים או לאפליקציות, להציג פרסומות זדוניות ועוד. אפשר לתאר את הקוד הזה כעוד אחת מבין תוכנות רבות שמותקנות על המחשב, אלא שהתוכנה הזו פועלת בניגוד לאינטרסים שלכם.

נוזקות נטולות קבצים הן מעט שונות. במקום שיאוחסנו בכונן של המחשב שלכם, הן פועלות אך ורק לאחר שהוטענו בזיכרון העבודה (RAM) של המחשב – מצב שמקשה לאתר אותן מכיוון שהן משתמשות בתוכנות לגיטימיות כדי לפרוץ למחשב, לעומת נוזקות רגילות שמשתמשות בקבצי הרצה (אותם הקורבן נדרש להתקין) כדי לפעול. כלומר, קשה יותר לזהות נוזקות נטולות-קבצים מכיוון שהן לא משאירות טביעת אצבע – הן מתקיימות אך ורק בתוך הזיכרון של המחשב.

ככלל, נוזקות נטולות קבצים מבצעות מניפולציות בתהליכים או בכלים קיימים כדי למלא את משימותיהן, בניגוד להפעלת ״קמפיין״ נפרד ועצמאי, וכך גם קשה יותר להילחם בהן, הודות ליכולתן לבצע שינויים באפשרויות מערכת שונות, לנצל אותן לרעה ולהתחבא בתוכן.

אך אתם ודאי שואלים את עצמכם – ״רק רגע, אני עדיין צריך להוריד את הנוזקה מאיפשהו, לא?״. אתם אכן צודקים – נוזקות ״נטולות-קבצים״ שמתקיימות בזיכרון בלבד עדיין מופצות דרך קישורים או קבצים מצורפים זדוניים, וההבדל היחידי הוא אופן ההפעלה: נוזקות נטולות-קבצים מנסות להימנע מזיהוי ככל האפשר.

התגוננות מפני איומים נטולי-קבצים

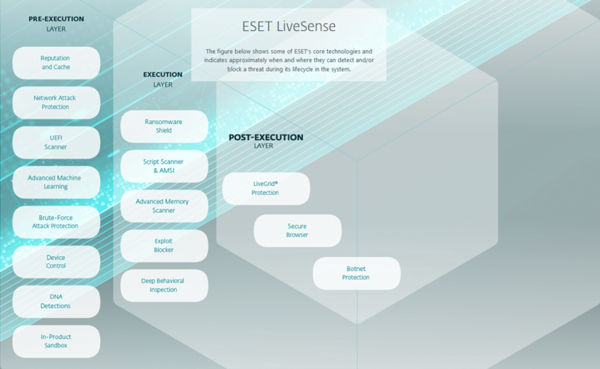

ההגנה הרב שכבתית של ESET Endpoint Security כוללת מודול מתקדם לסריקת זיכרון (Advanced Memory Scanner), שיחד עם המודול לחסימת פרצות (Exploit Blocker) מגן מפני נוזקות שנוצרו כך שיימנעו מזיהוי. בנוסף, הודות ללמידת המכונה המתקדמת שמשולבת באופנים שונים ומגוונים במוצר, הזיהויים עוברים כיוונון עדין כדי להגיע לשיעורי הזיהוי הטובים ביותר.

שכבות ESET LiveSense המוטמעות ב-ESET Endpoint Security להגנה מקיפה

רק סריקת זיכרון יכולה להצליח לזהות מתקפות נטולות-קבצים פעילות שנמצאות בתוך הזיכרון ולא כוללות מרכיבים קבועים במערכת הקבצים.

בנוסף, המערכת למניעת פריצות (Host-based Intrusion Prevention System) של ESET וניתוח ההתנהגות העמוק שלה (Deep Behavioral Inspection) משתמשות בכללים מוגדרים מראש כדי לסרוק ולנטר התנהגויות חשודות הקשורות לתהליכים פעילים, קבצים ומפתחות Registry כדי לאתר שיטות בהן נוזקות נטולות-קבצים.

נטול-בעיות

גם כאשר הגנות אבטחת הסייבר משתפרות כדי להגן על אנשים מפני איומים מתקדמים כמו נוזקות נטולות-קבצים, חשוב להגיד משהו: אסור בתכלית האיסור ללחוץ על קישורים או קבצים מצורפים זדוניים שמגיעים כחלק מהודעות דוא״ל חשודות, גם אם הן מגיעות מאנשים שאתם מכירים וסומכים עליהם.

ראשית, צרו קשר עם מי ששלח את ההודעה לכאורה באמצעות אמצעי תקשורת אחר (למשל – אם ההודעה הגיעה בדואר אלקטרוני, צרו קשר בהודעת SMS, שיחת טלפון או שיחה פנים-אל-פנים) כדי לוודא שהם אכן אלו ששלחו את ההודעה ואכן התכוונו לצרף אליה את הקישור או הקובץ. זה אולי נראה מוגזם, אך טכניקות ההנדסה החברתית הפכו למורכבות מאוד, וקל מאוד ליפול בהן.