בשנים האחרונות, חלק גדול ממתקפות הסייבר היו מתקפות כופר ומתקפות דומות, ולמרות עליות וירידות בתפוצה ובעוצמה שלהן, הן עדיין אחד מאיומי האבטחה הנפוצים והמאיימים ביותר.

מתקפות כופר הן מתקפות שמבוצעות באופן קפדני, אך מה שהופך אותן למעוררות אימה זו העובדה שהן לא תוכניות אוטומטיות שפועלות ללא בקרה במערכות שונות באופן כמעט אקראי, אלא נשלטות במרבית המקרים באופן צמוד, דקה אחרי דקה, ע״י תוקפים אנושיים.

לאחר שהתוקפים משתמשים בסוסים טרויאניים ונוזקות שונות כדי להפעיל את הכלים הנדרשים, הם מנווטים באופן קפדני בין עשרות צעדים שונים בחיפוש אחר מידע בעל ערך ברשת שנפרצה. ברגע הזה למגינים כבר אין הרבה אפשרויות, והם נאלצים להתמקד בהכלה של האירוע או, חלילה, בטיפול באירוע והחזרה לשגרה.

בחירת ה-״אמצעים״ מתבססת בעיקר על ההבנה של האיומים איתם מתמודדים ושל שינויים מוזרים במערכות, כמו תהליכים ייחודיים הנוגעים למתן הרשאות או טכניקות לגישה לשירותים באמצעות סיסמאות שמאפשרות לפושעי סייבר להשיג מידע רגיש עד שיוכלו להדליף החוצה את מה שנראה כבעל ערך.

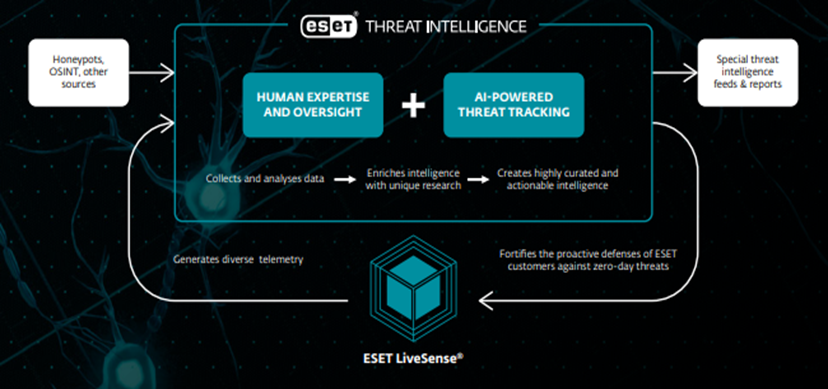

בכל יום, מודיעין האיומים של ESET (ESET Threat Intelligence) מעבד מאות מיליוני סממני פריצה (Indicators of Compromise – IoCs), המקושרים לבסיס נתונים של רמזים שהושארו בשטח ע״י עברייני סייבר תוך כדי השיטוט ברשת הקורבן.

מניעת שרשראות מתקפות כאלה היא הכרחית, מכיוון שלמתקפות כאלה עלולות להיות השלכות מרחיקות לכת, וגדולות בהרבה מאובדן כספי או דליפת נתונים. הן יכולות לשמש כנקודת מוצא טובה יותר למתקפות עתידיות ולפגוע ביכולותיהם של המגינים מול כל משטח האיומים של הארגון.

המשמעות של פעולות מסוג זה היא גישה המתמקדת במניעה תחילה – הטמעת אמצעים מניעתיים שמונעים הגעה של קודי כופרה לתחנות הקצה. התהליך הזה מתחיל בתובנות ובמודיעין.

הכנסת מודיעין האיומים לפעולה

חוקרים, צוותי SOC, ציידי איומים ואפילו מנהלי רשת סקרנים שמתעניינים במניעה יכולים להרוויח מסוגי מודיעין האיומים שמודיעים על כל דבר - החל משחזורי תרחישי תקיפה, המסייעים לצוותי Red Team ו-Blue Team העוסקים בהגנת רשתות, וכלה באסטרטגיות אבטחה, אמצעים מניעתיים ושיטות לקביעת סדר עדיפויות בזיהוי ותגובה לתקריות.

ESET Threat Intelligence מגיע למשתמשים בפורמטים מדויקים במיוחד, מותאמים אישית ומובילים לפעולה, שמהווה מדריך טכני עדכני המאפשר ללקוחות לנקוט בגישה אבטחתית המתמקדת במניעה תחילה באופן לוגי.

הנתונים של כלל התעשייה ובתוספת אלו של ESET Threat Intelligence מחוברים יחדיו ומוכנים לצימוד עם ממצאים שנוצרו ע״י כלים אחרים כמו XDR או מערכות SIEM ו/או SOAR, כדי למנוע היווצרות נזקים מכופרות (למשל) וסחיטה כתוצאה ממתקפה מוצלחת.

תפקידו של ESET Threat Intelligence בהגנה פרו-אקטיבית

ניצול הנתונים והמודיעין שנאספים ע״י ESET Threat Intelligence לבחינה ו/או ניטור של תקריות אבטחה היא רק דרך אחת לקבלת החלטות מתוך נתונים ע״י מפעילי רשתות. במקרה הזה, המפעילים, שנעזרים באוטומציות באופן הולך וגובר, יכולים להיעזר במנגנון ה-Incident של ה-XDR, כמו קבצי הרצה, תהליכים, מחשבים ואינדיקטורי תקיפה (IoCs). מהנקודה הזאת ניתן לבצע צעדי טיפול והחזרה לשגרה שונים באופן מודע, מערכתי ושיטתי. משתמש ESET עשוי להשתמש ב-ESET Threat Intelligence כדי להצליב בין נתונים רלוונטיים ממקורות שונים כדי להבין בצורה טובה יותר את הצעדים הנדרשים לביצוע ב-ESET Inspect (רכיב ה-XDR של פלטפורמת ESET PROTECT).

מקרה הכופרה שהוצג כאן מראה מדוע ESET Threat Intelligence, עם דוחות ה-APT, דיווחי הנתונים הייחודיים, ממשק הניהול והפורטל שלו, הופך לפופולרי יותר ויותר.

* ESET Threat Intelligence ו-ESET Inspect (מודול זיהוי ותגובה) אינם משולבים בפלטפורמת ESET PROTECT נכון לעכשיו.

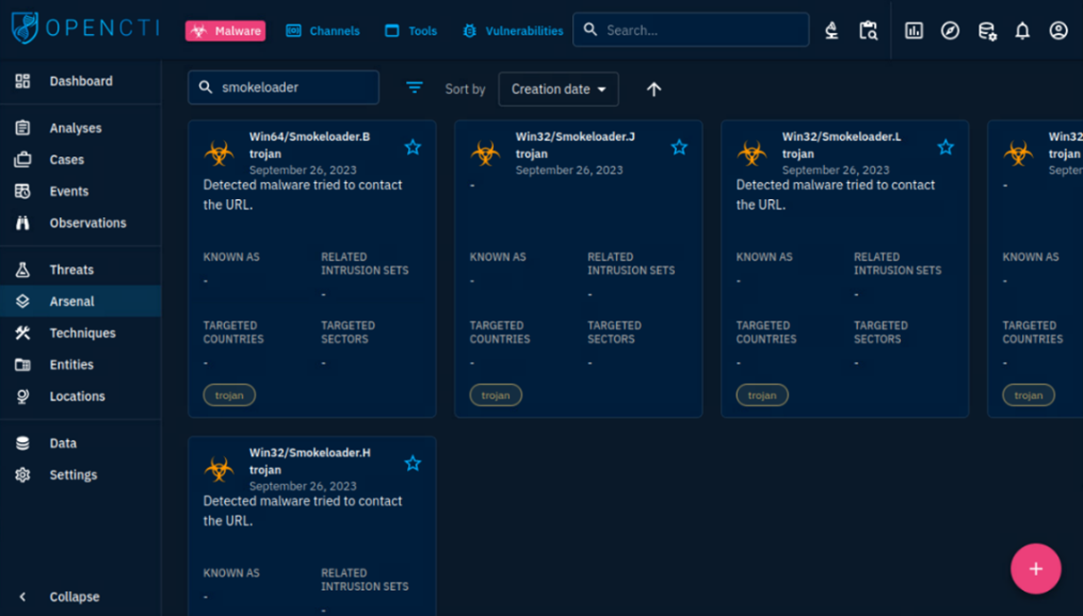

מודיעין איומים – מלאכת התקיפה באמצעות כופר

בסוף שנת 2023, ESET זיהתה שימוש במשפחת הנוזקות SmokeLoader, דלת אחורית גנרית הכוללת שלל יכולות כחלק מווריאנטים רבים שנוצרו ע״י AceCryptor, שירות הסוואת נוזקות שמשמש עברייני סייבר מכל רחבי העולם להסוואת נוזקות.

SmokeLoader מותקנת במחשב ומורידה באופן דיסקרטי את הקבצים הנדרשים לתקיפה גדולה כדי להתחמק מאמצעי אבטחה שונים, מה שהופך את ההסתמכות על כלי אבטחת סייבר חזקים להכרחית.

אחראים על אבטחת מידע יכולים לנצל את מערכות המעקב של ESET Threat Intelligence כדי לתמוך בהבנה רחבה יותר של איומים וכדי ליישם את מה שלמדו הן בתהליכי מניעה והן בתהליכי הגנה פרו-אקטיביים.

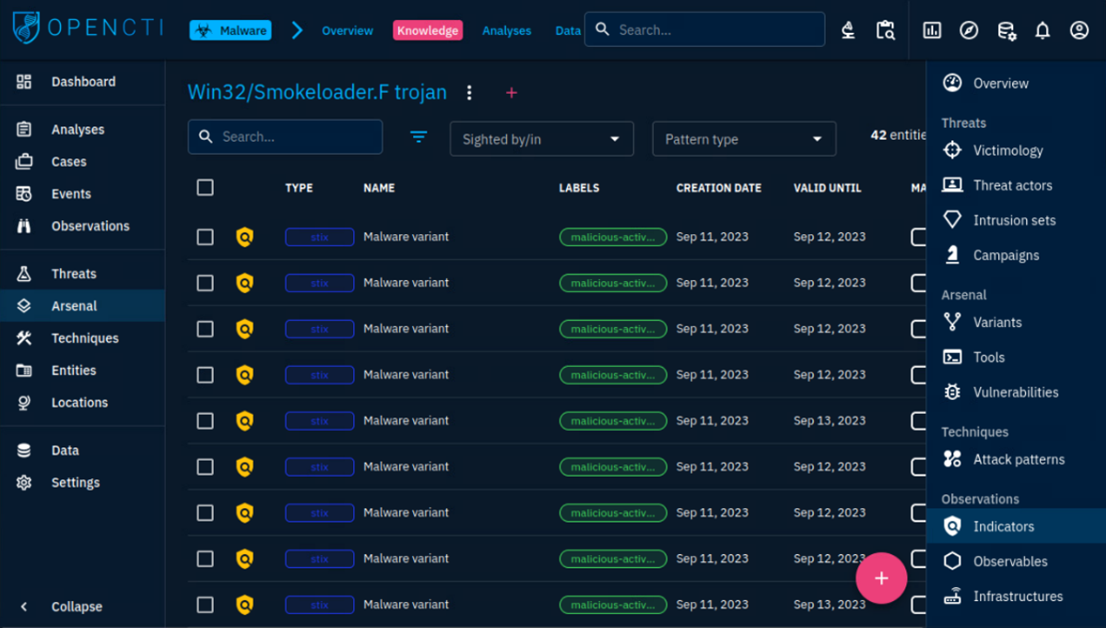

ESET Threat Intelligence מרכיב יחד את כל הרמזים הנדרשים כדי להטמיע מנגנוני מניעה ואף לטפל בנזקים של נוזקות כמו SmokeLoader במקרה הצורך. חשוב לציין כי היתרונות של ESET Threat Intelligence לא מוגבלים למוצרי ESET, כך שגם עסקים שכבר משתמשים במוצרים SIEM/SOAR אחרים, כמו Microsoft Azure Sentinel, OpenCTI, IBM QRadar, Anomali ו-ThreatQuotient (מחוץ לאקו-סיסטם של ESET PROTECT) יכולים להרוויח מתזרים הנתונים הייחודי של ESET Threat Intelligence באמצעות ה-API שלנו.

מתקפות SmokeLoader ב-OpenCTI

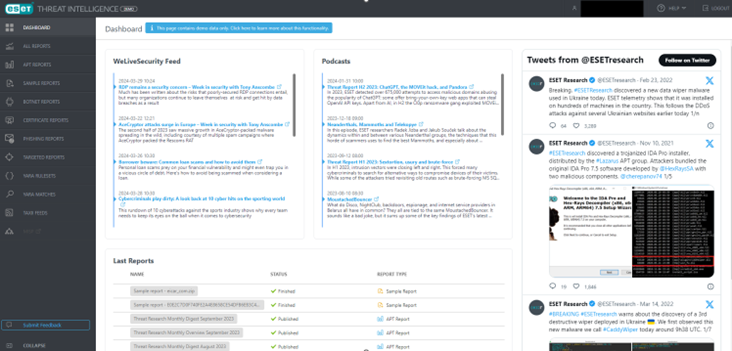

זה אומר שטווח רחב של מנהלי רשת סקרנים המתעניינים במניעה יכולים להיעזר בממצאים העיקריים של מחקרי ESET ובנתונים רלוונטיים אחרים. אלו מפורסמים באופן קבוע בפלטפורמה ובפורטל של ESET Threat Intelligence ונגישים במדינות ספציפיות, ו-ESET פועלת באופן מתמשך כדי להרחיב את הזמינות למדינות נוספות. בישראל השירות זמין.

אספקת נתונים למניעת מתקפה עוד לפני התרחשותה

כמו במקרה של הנתונים הנוגעים ל-SmokeLoader, ESET Threat Intelligence אוסף יחדיו נתונים על טווח רחב של נוזקות, מאתר נקודות דמיון או שוני, מראה באופן ברור את החלקים החשובים שלהן, ומנטר שרשראות התקפה ושינויים בטקטיקות, טכניקות ותהליכים (TTP).

האוטומציה הזאת מתרחשת בזמן אמת, ומעדכנת באופן מתמשך את כל הדיווחים השונים כדי לתת ללקוחות הקצה את המודיעין החשוב ביותר שמאפשר לנקוט בפעולות מיידיות נגד האיומים שמופנים אליהם. אותם הנתונים מורכבים יחד כדי ליצור דוחות APT ספציפיים, שמבטיחים שהלקוחות מקבלים מידע רלוונטי מבלי להתמודד עם עומס של מידע מיותר.

מחווני הפריצה (IoC) של SmokeLoader ב-OpenCTI.

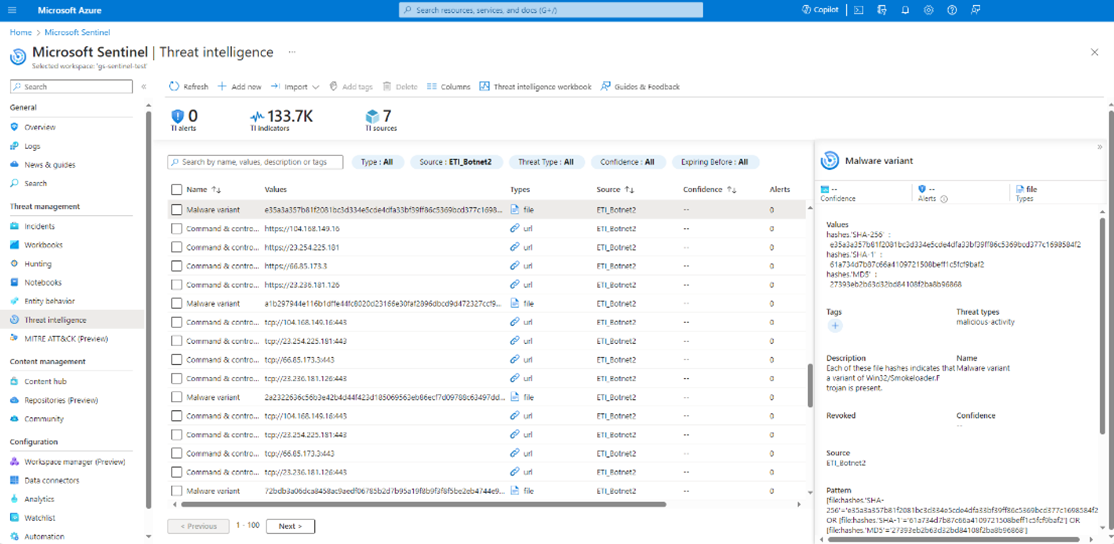

מחווני הפריצה (IoC) של SmokeLoader ב-Microsoft Sentinel

ESET Threat Intelligence מספק ללקוחות את דיווחי הנתונים שלו באמצעות שרת ה-TAXII, כך שהם יכולים להשתלב ישירות במערכות הקיימות שלהם, כמו פלטפורמות מודיעין האיומים Microsoft Sentinel או OpenCTI. הדיווחים כוללים אספקטים שונים של אבטחת סייבר, כמו מעקב אחר קבצים זדוניים, רשתות ושרתי בוטנט וקבוצות תקיפה, מזהים דומיינים או כתובות URL ו-IP שעלולים לפגוע במערכות ונחשבים לזדוניים ומעקב אחר הנתונים הקשורים. כדי להבטיח תאימות והטמעה קלה, הדיווחים מסופקים בפורמטים שנמצאים בשימוש רחב, כמו JSON ו-STIX 2.1.

לחימה בפעילות הזדונית

מניעת פגיעה של איומים רב-תחומיים ברשת, המשכיות העסק ו/או המוניטין שלכם דורשת בסיס ידע מקיף שמתעדכן באופן שוטף. לכן, בנוסף להגנות הטכניות נגד כופרות ונוזקות אחרות, מנהלי אבטחה בארגונים חייבים לאמץ תרבות אבטחתית מבוססת-ידע, ששמה דגש על למידה במקביל לפעולה.

פורטל מסך הבקרה של ESET Threat Intelligence

אבני הפינה של אבטחה הם חלק הכרחי ממוסדות ציבוריים ופרטיים באחד, שהמשך פעילותם מתבסס על צוותי SOC, ציידי איומים ומנהלי אבטחה מנוסים להם יש גם מיומנויות טכניות, גם גישה למערכות, והבנה של הדברים שפועלים כשורה ואינם פועלים כשורה.

אותן אבני הפינה הן המקום בו גוף המחקר של ESET מוציא לפועל את ההיסטוריה הארוכה של שיתוף פעולה עם רשויות אכיפת החוק, ה-Joint Cyber Defense Collaborative והעבודה עם No More Ransom, שכחלק מהן אנו מפיצים את השקפותינו על כופרות, נלחמים באיומים בהיקף גדול, ומסבירים כיצד ומדוע בנינו את פלטפורמת מודיעין האיומים שלנו, ESET Threat Intelligence.

לקבלת הצעת מחיר לפתרון הגנה לארגון ניתן ליצור איתנו קשר:

Unable to get data from our server. Try again later, please.