勒索軟件如何運作?

勒索軟件網絡犯罪分子使用多種技術,包括:

- 屏幕鎖定器 勒索軟件阻止訪問除惡意軟件用戶界面之外的設備屏幕。

- PIN儲物櫃 勒索軟件會更改設備的PIN碼,使其內容和功能無法訪問。

- 磁盤編碼勒索軟件 加密 MBR (主引導記錄) 和/或關鍵文件系統結構,從而阻止用戶訪問操作系統。

- Crypto-ransomware 加密存儲在磁盤上的用戶文件。

警告

中小型企業為什麼要關心勒索軟件?

根據Ponemon 2017年 中小企業網絡安全狀況(SMB)調查顯示,調查中的其他所有公司在過去12個月內都遭遇過勒索軟件攻擊,有些則多次發生。 大多數人(79%)認為他們的系統因社會工程攻擊而滲透。

這些統計數據記錄了兩件事

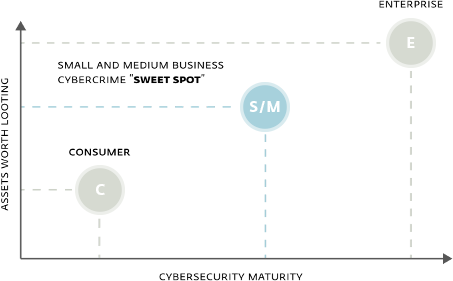

1. 與他們自己的信念相反,中小企業正成為網絡犯罪分子越來越有趣的目標。

2. 中小企業是網絡犯罪分子比消費者更有價值的目標,比大企業更容易受到攻擊,因為中小企業通常缺乏企業對手的財務和信息安全資源。 這種組合代表了攻擊者的“甜蜜點”。

閱讀更多

如何保護您的組織?

基本預防和恢復步驟:

- 資料備份 定期保留離線最有價值數據的至少一個完整備份

- 保留所有軟件和應用程序 - 包括操作系統 - 修補和更新

- 使用可靠的多層安全解決方案 並確保它已修補並且是最新的

額外的保護措施

沒有任何業務是完全安全的勒索軟件

如果您的公司沒有受到勒索軟件的攻擊,您可能會認為這種威脅是為大型組織保留的。 統計數據顯示你錯了。 此外,即使在全球範圍內,目標攻擊也可能失控並造成不加區分的傷害。 2017年6月,烏克蘭的一次惡意軟件攻擊被ESET檢測為Diskcoder.C(又稱Petya或NotPetya),很快就走出了這條路。 後來發現,這是一場精心策劃的供應鏈攻擊,滲透到流行的會計軟件中,以攻擊和傷害失控的烏克蘭組織,感染許多全球和較小的公司,造成數億美元的損失。

另一個由ESET檢測到的勒索軟件蠕蟲WannaCryptor.D(又名WannaCry)使用洩露的NSA工具EternalBlue快速傳播,該工具利用了SMB(服務器消息塊)網絡協議中的漏洞,主要用於提供對文件和打印機的共享訪問。 儘管微軟在攻擊發生前兩個月發布了針對大多數有針對性的易受攻擊的Windows操作系統的補丁,但WannaCryptor.D滲透了全球數千家組織的網絡。 這次網絡攻擊造成的損失成本估計為數十億美元。

ESET安全性可防止勒索軟件

通過ESET多層端點安全性,包括通過雲和網絡攻擊保護的Ransomware Shield和LiveGrid®保護,有效防範勒索軟件。 將ESET強大的掃描引擎與ESET Cloud Administrator(ECA)相結合,獲得詳細的網絡可見性。