Miten kiristysohjelmat toimivat?

Kiristysohjelmia käyttävät verkkorikolliset hyödyntävät useita tekniikoita, joita ovat muun muassa:

- Näyttölukitus-kiristysohjelma estää pääsyn laitteen näytölle muuhun kuin haittaohjelman käyttäjän käyttöliittymään.

- PIN-lukitus-kiristysohjelma muuttaa laitteen PIN-koodin, mikä tekee sen sisällöstä ja toiminnoista mahdottomat käyttää.

- Levyn koodaus -kiristysohjelma salaa MBR- (Master Boot Record) ja/tai kriittiset tiedostojärjestelmärakenteet estäen siten käyttäjän pääsyn käyttöjärjestelmään.

- Krypto-kiristysohjelma salaa käyttäjän levylle tallentamat tiedostot.

Varoitus

Miksi PK-yritykset välittäisivät kiristysohjelmista?

Ponemon tietoverkkoturvallisuus pienissä ja keskisuurissa yrityksissä -tutkimuksen mukaan joka toinen kyselyyn vastanneista yrityksistä oli kokenut kiristysohjelmahyökkäyksen edellisten 12 kuukauden aikana, jotkut useaan otteeseen. Useimmissa tapauksissa (79 %) järjestelmiin tunkeuduttiin sosiaalisen manipuloinnin seurauksena.

Nämä tilastot dokumentoivat kahta asiaa:

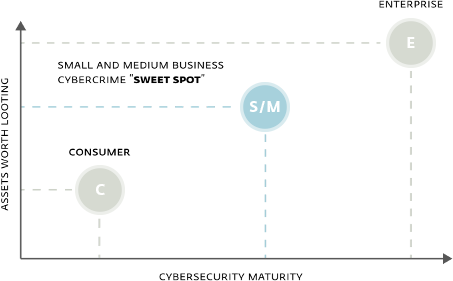

1. Vastoin niiden omia uskomuksia PK-yrityksistä on tulossa yhä mielenkiintoisempi kohde verkkorikollisille.

2. PK-yritykset ovat kiinnostavampia kohteita verkkorikollisille kuin kuluttajat ja haavoittuvaisempia kuin isot yritykset, koska pienillä ja keskisuurilla yrityksillä ei ole yleensä samanlaisia taloudellisia resursseja ja tietoturvaresursseja kuin isoilla yrityksillä. Tämä yhdistelmä avaa hyökkääjille hyvän mahdollisuuden.

Lue lisää

Miten voit pitää organisaatiosi suojattuna?

Perusmallinen ennaltaehkäisy ja korjaustoimenpiteet:

- Varmuuskopioi tiedot säännöllisesti ja pidä ainakin yhtä täydellistä varmuuskopiota useimmista arvokkaista tiedoista offline-tilassa

- Pidä kaikki ohjelmistot ja sovellukset – myös käyttöjärjestelmät – ajan tasalla

- Käytä luotettavaa monikerroksista turvallisuusratkaisua ja varmista, että se on ajan tasalla

Muut suojatoimenpiteet

Yksikään yritys ei ole täysin suojassa kiristysohjelmilta

Jos yrityksesi ei ole kärsinyt kiristysohjelmista, saatat haluta olettaa, että tämä uhka koskee enemmän isoja organisaatioita. Tilastot osoittavat, että olisit väärässä. Kohdistettu hyökkäys saattaa riistäytyä hallinnasta ja aiheuttaa mielivaltaista vahinkoa jopa maailmanlaajuisesti. Kesäkuussa 2017 ESETin tunnistama Diskcoder.C (eli Petya tai NotPetya)-haittaohjelmahyökkäys lähti liikkeelle Ukrainasta ja levisi nopeasti maan rajojen ulkopuolelle. Myöhemmin kävi ilmi, että kyse oli hyvin organisoidusta toimitusketjusta, joka soluttautui suosittuihin kirjanpito-ohjelmiin hyökätäkseen ja vahingoittaakseen ukrainalaisia organisaatioita. Tilanne riistäytyi hallinnasta vaikuttaen moniin maailmanlaajuisesti toimiviin ja pienempiin yrityksiin ja aiheuttaen satojen miljoonien Yhdysvaltain dollarien arvoisia vahinkoja.

Toinen ESETin tunnistama kiristysohjelma-mato WannaCryptor.D (tai WannaCry) levisi nopeasti käyttämällä vuotanutta NSA:n EternalBlue-työkalua, joka hyödynsi SMB:n (Server Message Block) verkkoprotokollan haavoittuvuutta. Sitä käytettiin pääasiassa mahdollistamaan tiedostojen ja tulostimien jaetun käytön. Vaikka Microsoft tarjosi haavoittuvaisten Windows-käyttöjärjestelmien paikkaustiedostoja melkein kaksi kuukautta ennen hyökkäystä, WannaCryptor.D tunkeutui tuhansien organisaatioiden verkkoihin ympäri maailman. Tästä verkkohyökkäyksestä aiheutuvien vahinkojen kustannusten on arvioitu olevan miljardeja Yhdysvaltain dollareita.

ESET security suojaa kiristysohjelmilta

ESET PROTECT

Advanced

Suojaa yrityksesi tietokoneet, kannettavat ja mobiililaitteet tietoturvatuotteilla, joita kaikki hallitaan pilvipohjaisessa hallintakonsolissa. Ratkaisuun sisältyy Cloud Sandboxing -eristystekniikka, nollapäiväuhkien ja kiristysohjelmien suojaus sekä koko kiintolevyn salaus tietosuojan parantamiseksi.