Что такое программа-вымогатель?

Этот тип вредоносного программного обеспечения используется киберпреступниками для вымогательства средств у жертв. После успешной атаки устройства вредоносная программа блокирует экран или шифрует данные на диске, при этом на экране отображается требование выкупа с реквизитами платежа.

Как распознать программу-вымогателя?

Если вы подверглись атаке, в большинстве случаев программа-вымогатель отображает на экране сообщение с требованием выкупа или добавляет текстовый файл (сообщение) в зараженные папки. Многие семейства программ-вымогателей также меняют расширение зашифрованных файлов.

Как работает программа-вымогатель?

Операторы программ-вымогателей используют множество различных техник:

- Шифрование диска – программа-вымогатель шифрует весь диск и блокирует доступ пользователя к операционной системе.

- Блокировка экрана – блокируется доступ к экрану устройства.

- Вымогатель-шифровальщик шифрует данные, хранящиеся на диске жертвы.;

- Блокировщик PIN-кодов атакует устройства на базе Android и блокирует доступ к ним путем изменения кода доступа.

Подробнее

Как защититься?

Основные правила, которые необходимо соблюдать для защиты данных:

- Регулярно создавайте резервные копии данных и локально храните хотя бы одну полную резервную копию.

- Своевременно выполняйте патчинг и обновление всего программного обеспечения, включая операционные системы.

Надежное многоуровневое решение безопасности – самый эффективный способ, позволяющий пользователям/организациям распознать, предотвратить и удалить программу-вымогателя.

Дополнительные правила, преимущественно для защиты корпоративных пользователей:

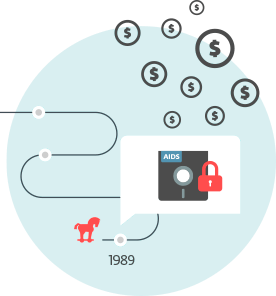

Краткая история

Первый задокументированный случай атаки программы-вымогателя был зарегистрирован в 1989 году. Вредоносная программа, получившая название AIDS Trojan, распространялась по почте через тысячи дискет, которые якобы содержали интерактивную базу данных о СПИДе и факторы риска, связанные с заболеванием. После запуска вредоносная программа фактически блокировала доступ пользователя к большей части содержимого на диске.

Вирус AIDS Trojan требовал выкуп (или, как указывалось в требовании выкупа, «лицензионный платеж») в размере 189 долларов США, которые нужно было отправить на почтовый ящик в Панаме, чтобы пользователь мог запустить программу 365 раз. Автором угрозы был доктор Джозеф Попп, который, однако, был признан неподсудным.

Недавние примеры

ESET обеспечит защиту от программ-вымогателей

Благодарим вас за загрузку ESET Smart Security Premium.

Загрузка продукта eset_smart_security_premium_live_installer.exe началась автоматически. Если загрузка не началась, нажмите здесь.

Наслаждайтесь безопасным Интернетом с ESET