Hvad er ransomware?

Denne specifikke form for ondsindet software bruges til afpresning. Når angrebet på en enhed lykkes, blokerer malware skærmen eller krypterer data gemt på disken, og offeret får vist et krav om løsesum med betalingsoplysninger.

Sådan genkendes ransomware

Hvis du er blevet angrebet, vil ransomware i de fleste tilfælde informere dig ved at vise en besked om løsesum på din skærm eller ved at føje en tekstfil (besked) til de berørte mapper. Mange ransomwarefamilier ændrer også filtypenavnet på de krypterede filer.

Hvordan fungerer ransomware?

Ransomware-operatørerne bruger flere forskellige teknikker:

- Diskcoder-ransomware krypterer hele disken og forhindrer brugeren i at få adgang til operativsystemet.

- Skærmlås blokerer for adgang til enhedens skærm.

- Crypto-ransomware krypterer data, der er gemt på offerets disk.

- Pinkodelås er specifikt rettet mod Android-enheder og ændrer deres adgangskoder for at låse brugerne ude.

Læs mere

Sådan holder du dig beskyttet

Grundlæggende regler, du skal følge, for at undgå at miste dine data:

- Sikkerhedskopiér dine data regelmæssigt – og opbevar mindst én komplet sikkerhedskopi offline

- Hold al din software – herunder operativsystemer – opdateret og ajourført med programrettelser

Men for at hjælpe brugere/organisationer med at genkende, forebygge og fjerne ransomware er enpålidelig sikkerhedsløsning i flere lagden mest effektive løsning.

Avancerede regler primært for virksomheder:

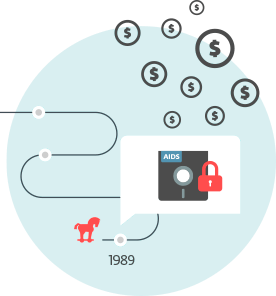

En kort historie

Det første dokumenterede tilfælde af ransomware var i 1989. Det blev kaldt AIDS Trojan og blev fysisk distribueret med posten via tusindvis af disketter, der hævdede at indeholde en interaktiv database om aids og risikofaktorer forbundet med sygdommen. Når malwaren udløses, deaktiverer den effektivt brugerens adgang til en stor del af indholdet på disken.

AIDS Trojan krævede løsepenge (også kaldet "licensbetaling") på USD 189, som skulle sendes til en postboks i Panama, hvilket gav brugeren mulighed for at køre programmet 365 gange. Dr. Joseph Popp blev identificeret som forfatteren. Myndighederne erklærede ham dog mentalt uegnet til at blive retsforfulgt.

Nylige eksempler

ESET beskytter dig mod ransomware

Tak fordi du henter

Din download af filen eset_smart_security_premium_live_installer.exe er startet automatisk. Hvis din download ikke starter automatisk, skal du klikke her.

Nyd at være sikrere online, sikret af ESE