Endpoint protection

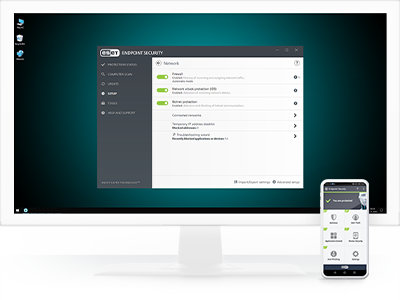

ESET Endpoint Security

Maakt gebruik van een gelaagde aanpak die gebruik maakt van meerdere technologieën die samenwerken om prestaties, detectie en valse positieven in evenwicht te brengen, en met automatische verwijdering van malware en bemiddeling.

- Bescherming bieden tegen ransomware

- Gerichte aanvallen blokkeren

- Datalekken voorkomen

- Bestandsloze aanvallen stoppen

- Geavanceerde hardnekkige bedreigingen detecteren

- Mobiele beveiliging en MDM

Verken de functies

Managed from a unified console

Alle ESET-eindpunten, inclusief eindpunten en mobiele apparaten, kunnen worden beheerd vanuit onze ESET PROTECT-unified managementconsole in de cloud.

Stop fileless attacks

De ESET-eindpuntbeschermingsplatforms hebben mitigatiemaatregelen getroffen om slecht gevormde of gehackte applicaties te detecteren en zich te beschermen tegen fileless-aanvallen. Toegewijde scanners zijn ook ontwikkeld om continu het geheugen te controleren op verdachte elementen.

Block targeted attacks

ESET-eindpuntbeschermingsoplossingen maken gebruik van wereldwijde dreigingsinformatie om effectief de meest recente bedreigingen te prioriteren en te blokkeren voordat ze zich elders ter wereld verspreiden. Bovendien beschikken onze oplossingen over een cloudgebaseerde update om snel te reageren in geval van een gemiste detectie, zonder te hoeven wachten op een reguliere update.

Safeguard the web browser

Ontworpen om de activa van een organisatie te beschermen met een speciale beschermingslaag die zich richt op de browser, als het belangrijkste hulpmiddel voor toegang tot kritieke gegevens binnen het intranet en in de cloud. Secure Browser biedt verbeterde geheugenbescherming voor het browserproces, in combinatie met toetsenbordbeveiliging, en stelt beheerders in staat om URL's toe te voegen die door deze browser moeten worden beschermd.

Network Attack Protection

ESET Netwerkaanvalbescherming verbetert de detectie van bekende kwetsbaarheden op netwerkniveau.

Botnet Protection

ESET Botnetbescherming detecteert kwaadaardige communicatie die door botnets wordt gebruikt en identificeert tegelijkertijd de betrokken processen. Alle gedetecteerde kwaadaardige communicatie wordt geblokkeerd en aan de gebruiker gerapporteerd.

Machine learning

Alle ESET Endpoint-producten maken momenteel gebruik van machine learning in combinatie met al onze andere verdedigingslagen, en dat sinds 1997. Meer specifiek wordt machine learning gebruikt in de vorm van geconsolideerde resultaten en neurale netwerken. Voor een grondige inspectie van het netwerk kunnen beheerders de speciale agressieve machine learning-modus inschakelen die zelfs zonder internetverbinding werkt.

In-product Sandbox

De ingebouwde Sandbox in het ESET-product helpt bij het identificeren van het werkelijke gedrag dat verborgen is onder de oppervlakte van obscuur gemaakte malware.

Ransomware Shield

Een extra laag die gebruikers beschermt tegen ransomware. Onze technologie controleert en evalueert alle draaiende applicaties op basis van hun gedrag en reputatie. Het is ontworpen om processen te detecteren en te blokkeren die vergelijkbaar gedrag vertonen als ransomware.

Behavioral Detection - HIPS

Het hostgebaseerde inbraakpreventiesysteem (HIPS) van ESET controleert de systeemactiviteit en gebruikt een vooraf gedefinieerde set regels om verdachte systeemgedragingen te herkennen en te stoppen.

UEFI Scanner

ESET is de eerste leverancier van eindpuntbeveiliging die een speciale laag aan zijn oplossing toevoegt, die de UEFI-interface (Unified Extensible Firmware Interface) beschermt. ESET UEFI Scanner controleert en past de beveiliging van de opstartomgeving toe en is ontworpen om de integriteit van de firmware te bewaken. Als er een wijziging wordt gedetecteerd, waarschuwt het de gebruiker.

Advanced Memory Scanner

ESET Advanced Memory Scanner controleert het gedrag van een kwaadaardig proces en analyseert het zodra het zich in het geheugen onthult. Fileless malware werkt zonder dat er persistente componenten in het bestandssysteem nodig zijn die op traditionele wijze kunnen worden gedetecteerd. Alleen geheugenanalyses kunnen dergelijke kwaadaardige aanvallen succesvol ontdekken en stoppen.

Exploit Blocker

ESET Exploit Blocker controleert doorgaans kwetsbare applicaties (browsers, documentlezers, e-mailclients, Flash, Java, enz.) en in plaats van zich alleen te richten op specifieke CVE-identificaties, richt het zich op exploitatie-technieken. Wanneer het wordt geactiveerd, wordt de bedreiging onmiddellijk op de machine geblokkeerd.

Brute Force Attack Protection

Detecteert en blokkeert geautomatiseerde aanvallen die proberen gebruik te maken van wachtwoordgoktechnieken om toegang te krijgen tot uw netwerk.